برای اینکه بدانید چگونه از خود در برابر حملات سایبری ارز محافظت کنید، باید از نحوه توسعه هک، در کنار اقدامات امنیتی داده، قدردانی کنید.

کامپیوتر به بخشی جدایی ناپذیر از زندگی روزمره تبدیل شده است. سیستمهای رایانهای تقریباً تمام اطلاعات شخصی مهم و دادههای زیرساختی حیاتی، مانند بایگانیهای دولتی و حسابهای بانکی را ذخیره میکنند. و همه این اطلاعات به ویژه برای مجرمان سایبری ارزشمند است. دزدی سنتی تکامل یافته و تبدیل به سرقت داده شده است. اما جرایم سایبری چگونه آغاز شد؟ کدام تهدیدات تاریخی هنوز وجود دارد؟

نمونه های اولیه جرایم سایبری

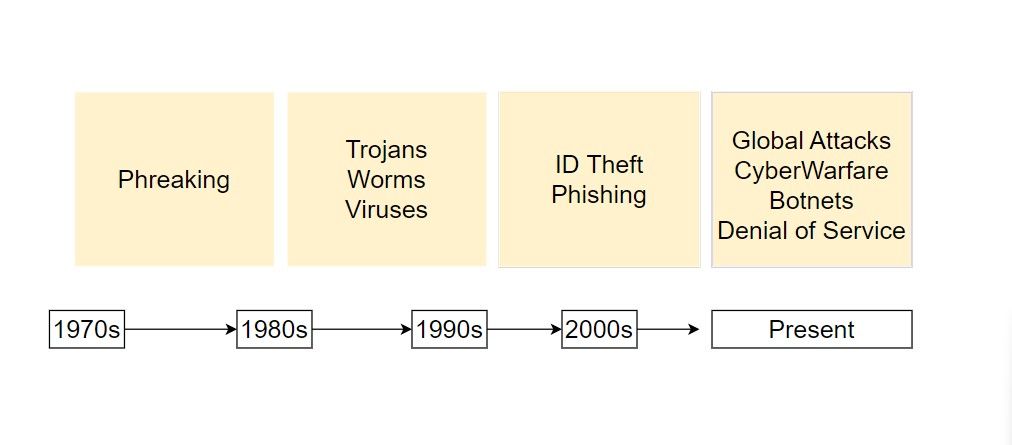

در دهه 1970، اولین نمونه از حملات سایبری از طریق تلفن بود. هدف در اینجا برقراری تماس های تلفنی از راه دور، که در اصطلاح عامیانه به عنوان “phreaking” شناخته می شود. مهاجمان به طور فعال از مهندسی معکوس استفاده میکردند، یعنی آهنگهای مورد استفاده برای این تماسها را دوباره ایجاد میکردند تا تماسهای تلفنی رایگان در هر نقطه از جهان برقرار کنند.

کرم ها در اواخر دهه 1980 ظاهر شدند. نام این اولین کرم کرم موریس است که به نام سازنده آن، رابرت موریس، نامگذاری شده است. این برای هیچ هدف مخربی ساخته نشده است. در عوض، برای اندازه گیری اندازه اینترنت توسعه یافته است. با این حال، در نتیجه خسارات مالی هنگفتی رخ داد که بالغ بر ده ها میلیارد دلار شد. موریس ناخواسته به یکی از معروف ترین هکرها تبدیل شد.

در سال 1989، مهاجمان اولین حمله باج افزار را انجام دادند که کار را پیچیده تر کرد. این در بخش بهداشت بود. مهاجمان ادعا کردند که نرم افزار مرتبط با ایدز دارند و ده ها هزار فلاپی دیسک را به ده ها کشور ارسال کرده اند. از قربانیان تروجان ایدز خواسته شد که 189 دلار به یک P.O ارسال کنند. جعبه در پاناما به منظور رمزگشایی سیستم های خود. امروزه باج افزار هنوز یک تهدید حیاتی است.

چگونه جرایم سایبری تا به امروز تکامل یافته است؟

در دهه 1990، مرورگرهای وب و فناوری های پست الکترونیکی گسترده شدند. اینها برای افراد روزمره و برای مجرمان سایبری عالی بودند، زیرا دسترسی به توده های بزرگ در مدت زمان بسیار کوتاهی امکان پذیر بود. مجرمان سایبری اکنون میتوانند به جای حمل نرمافزار مخربی که با فلاپی دیسک توسعه دادهاند، از اینترنت استفاده کنند. حملات فیشینگ و تلاش برای کلاهبرداری از مردم در این دوره به شدت افزایش یافت. از آنجایی که هیچ تدابیر و قوانین امنیتی جدی وجود نداشت، بسیاری از مجرمان سایبری به طور غیرقانونی پول زیادی به دست آوردند.

رسانه های اجتماعی و ارتباطات آنلاین آسان تر در هزاره جدید مورد استقبال قرار گرفت و سرقت هویت از طریق خدمات آنلاین شتاب بیشتری گرفت. سایت های رسانه های اجتماعی فقط پایگاه های داده ای هستند که اطلاعات میلیون ها کاربر را در خود جای داده اند. حملات سایبری سیستماتیک شد و هکرها اهداف را شناسایی کردند و شروع به شکل دادن بردارهای حمله مناسب کردند.

توسعه دهندگان و شرکت های فناوری هر روز هزاران فناوری جدید، به روز رسانی، برنامه، سخت افزار و نرم افزار را اعلام می کنند. این بدان معناست که امنیت سایبری بسیار پیچیده تر می شود. بهترین مثال در این زمینه بات نت ها هستند. بات نت ها می توانند هزاران دستگاه در معرض بدافزار را کنترل کنند. حملات تعداد زیادی از دستگاههای متصل به اینترنت را به یک وبسایت آسیبپذیر، یعنی حمله انکار سرویس توزیع شده (DDoS) تصور کنید.

کرمها، تروجانها، فیشینگ، سرقت شناسه، باجافزار، حملات DDoS: همگی تهدیدهای بزرگی برای امنیت دادههای ما هستند.

رابطه بین مهندسی فناوری اطلاعات و اینترنت اشیا

امنیت اطلاعات به سادگی به معنای محافظت از داده ها در برابر دسترسی غیرمجاز است. هر شرکتی باید از داده های خود، مشتریان و اعضای ثبت شده خود محافظت کند. به همین دلیل است که کسب و کارهای بزرگ افراد حرفه ای را برای تقویت امنیت اطلاعات خود استخدام می کنند.

هدف اصلی مهندسین امنیت فناوری اطلاعات، اعمال اصول امنیتی در فناوری اطلاعات است. با اینترنت اشیا (IoT)، هر چیزی که دارای اتصال آنلاین باشد می تواند مورد حمله مجرمان سایبری قرار گیرد – این فقط وب سایت ها و برنامه ها نیستند که در معرض حملات سایبری قرار می گیرند. یخچالها، اجاقها و حتی دستگاههای تهویه مطبوع در خانه شما هم اکنون به محافظت نیاز دارند. از آنجایی که هر یک از این دستگاه ها می توانند آدرس IP مخصوص به خود را داشته باشند، می توانند آسیب پذیری های امنیتی بالقوه ای نیز داشته باشند.

و اگر فکر می کنید دستگاهی که با شبکه آنلاین ارتباط برقرار نمی کند ایمن است، در اشتباهید. می توان از حامل هایی مانند USB برای حمله به دستگاه هایی که مستقیماً به اینترنت وصل نمی شوند استفاده کرد. شرکتهای بزرگ به ویژه به کارشناسان حرفهای و واجد شرایط فناوری اطلاعات نیاز دارند تا هر گونه آسیبپذیری بالقوه اینترنت اشیا را در نظر بگیرند.

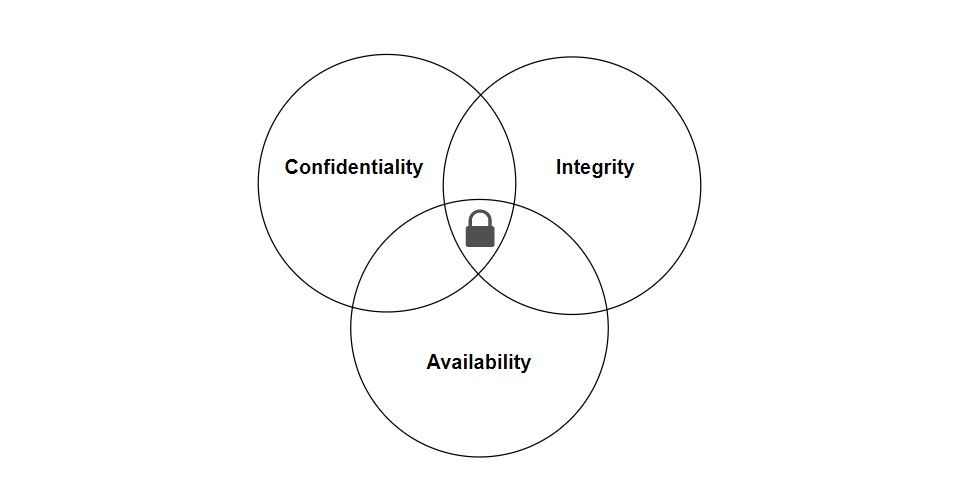

تیم های امنیتی باید اصول محرمانه بودن، یکپارچگی و در دسترس بودن را اتخاذ کنند و این اصول و الزامات را پس از نتایج آزمایش موفقیت آمیز در سیستم ها ادغام کنند. به این ترتیب، این برای توسعه دهندگان، سازندگان و مهندسان فناوری اطلاعات از اهمیت حیاتی برخوردار است.

توسعه دهندگان، تولیدکنندگان و تیم های IT ممکن است به نظر مستقل از یکدیگر باشند، اما در واقع، آنها بخشی از یک سیستم جدایی ناپذیر هستند. تضمین اطلاعات باید از سیستم خاصی برای هر تراکنش پیروی کند، بنابراین یک شبکه منظم و از پیش تعیین شده برای اطمینان از سازگاری بین تیم آزمایش، مهندسان فناوری اطلاعات و توسعه دهندگان ضروری است. خیلی چیزها باید از قبل تصمیم گیری شود. شما باید محصولی را توسعه دهید که این الزامات تعیین شده را داشته باشد، مطابق با رویکردهای سه گانه سیا، یعنی محرمانه بودن، یکپارچگی و قابلیت استفاده. پس اهمیت اینها چیست؟

اهمیت سه گانه سیا

یکی از اصول اساسی امنیت اطلاعات، سه گانه سیا است. شما می توانید سه گانه سیا را به عنوان مواد تغییرناپذیر یک قانون اساسی در نظر بگیرید. متخصصان فناوری اطلاعات مطابق با اصول تعیین شده در سه گانه سیا فکر می کنند.

- محرمانه بودن: آیا اطلاعات محرمانه نگهداری می شود؟ استفاده از تکنیک های مختلف رمزگذاری برای جلوگیری از غیرقابل استفاده شدن داده ها با هرگونه دسترسی غیرمجاز ضروری است.

- یکپارچگی: ذخیره اطلاعات به درستی به اندازه محرمانه نگه داشتن آن مهم است. باید نسبت به داده هایی که به صورت غیرمجاز تغییر داده می شود اقدام کرد.

- در دسترس بودن: البته، داده ها باید در دسترس کسانی باشد که واقعاً نیاز به دسترسی به آن دارند! دسترسی نه تنها به اطلاعات نرم افزاری بلکه دسترسی به اطلاعات سخت افزاری نیز مهم است.

از خود در برابر جرائم سایبری محافظت کنید

در نتیجه پیشرفتهای روزافزون فناوری، جرایم سایبری امروزی با شتاب بیشتر در حال افزایش است. به روز ماندن و دانستن اهمیت رمزهای عبور و داده های خود برای محافظت از خود در برابر مجرمان سایبری حیاتی است. اگر دانش حرفه ای در این زمینه ندارید، از کارشناسان پشتیبانی بگیرید و توصیه های ارائه شده در مورد امنیت داده ها را در نظر بگیرید.

اکثر دستگاه هایی که استفاده می کنید حاوی اطلاعات مهم و محرمانه ای درباره شما هستند. شما نمی خواهید هیچ داده خصوصی در دستان اشتباه قرار گیرد. حتی اگر دستگاه ها اینها را نداشته باشند، پتانسیل ایجاد خسارت مادی را دارند. به همین دلیل مهم است که بدانید جرایم سایبری چگونه توسعه می یابد و مسیر آن. به این ترتیب، می توانید اقداماتی را برای محافظت از خود انجام دهید.