تروجان های دسترسی از راه دور به مهاجمان کنترل کامل بر دستگاه شما را می دهند – یک سناریوی وحشتناک. در اینجا نحوه تقویت سیستم دفاعی خود آورده شده است.

هیچ راه آسانی برای تعیین اینکه آیا از رایانه شخصی آلوده به تروجان دسترسی از راه دور (RAT) استفاده می کنید یا یک رایانه تمیز وجود ندارد. بنابراین دانستن نحوه جلوگیری از حملات تروجان با دسترسی از راه دور کمک زیادی به پاک نگه داشتن رایانه شخصی شما از عفونت بدافزار RAT دارد.

بنابراین بیایید به این بپردازیم که حمله RAT چیست، چرا عوامل تهدید حملات RAT را انجام می دهند و چگونه از حمله RAT جلوگیری کنیم.

تروجان دسترسی از راه دور چیست؟

تروجان دسترسی از راه دور نوعی بدافزار است که به مهاجم کنترل از راه دور رایانه شما را می دهد.

با RATها، مهاجمان میتوانند هر کاری که بخواهند روی دستگاه شما انجام دهند، از جمله مشاهده و دانلود فایلها، گرفتن اسکرین شات، ثبت ضربههای کلید، سرقت گذرواژهها و حتی ارسال دستورات به رایانه شما برای اجرای اقدامات خاص.

از آنجایی که RATها تقریباً کنترل کامل ماشینهای آلوده را در اختیار مهاجمان قرار میدهند، عوامل تهدید از آنها برای فعالیتهای مخربی مانند جاسوسی، سرقت مالی و جرایم سایبری استفاده میکنند.

چرا هکرها حملات تروجان دسترسی از راه دور را انجام می دهند؟

یک مهاجم می تواند با کمک یک برنامه تروجان دسترسی از راه دور، کنترل کامل مدیریتی کامپیوتر مورد نظر را به دست آورد. در نتیجه، مهاجم به راحتی می تواند:

- باج افزار یا سایر برنامه های بدافزار را روی رایانه خود نصب کنید.

- خواندن، دانلود، حذف، ویرایش یا کاشت اطلاعات در سیستم شما.

- کنترل وب کم و میکروفون خود را در دست بگیرید.

- فعالیت های آنلاین خود را با استفاده از کی لاگر نظارت کنید.

- اطلاعات محرمانه مانند شماره تامین اجتماعی، نام کاربری، رمز عبور و اطلاعات کارت اعتباری را سرقت کنید.

- از راه دور از صفحه نمایش کامپیوتر خود اسکرین شات بگیرید.

- حملات انکار سرویس توزیع شده (DDOS) را با نصب RAT روی چندین رایانه شخصی و استفاده از آن رایانههای شخصی برای پر کردن یک سرور هدف با ترافیک جعلی تداوم بخشید.

این روزها، بازیگران تهدید نیز از RAT برای استخراج کریپتو استفاده می کنند. از آنجایی که یک برنامه تروجان دسترسی از راه دور می تواند خود را به عنوان یک برنامه قانونی پنهان کند، به راحتی بدون اطلاع شما بر روی رایانه شما نصب می شود.

چگونه یک RAT روی رایانه شخصی نصب می شود؟

بنابراین چگونه یک RAT روی رایانه شخصی نصب می شود؟ مانند هر برنامه بدافزار دیگری، یک تروجان دسترسی از راه دور می تواند به روش های مختلفی وارد رایانه شخصی شما شود.

تروجانهای دسترسی از راه دور میتوانند بارگیریهای ظاهراً قانونی درخواستی کاربر را از وبسایتهای مخرب، مانند بازیهای ویدیویی، برنامههای نرمافزاری، تصاویر، فایلهای تورنت، افزونهها و غیره، بازگردانند.

پیوست های ایمیل ساخته شده، ایمیل های فیشینگ و لینک های وب در وب سایت های مخرب نیز می توانند یک برنامه RAT را به رایانه شخصی شما ارسال کنند.

تروجانهای دسترسی از راه دور متداول و قدیمی شامل Back Orifice، Poison-Ivy، SubSeven و Havex میشود، اما محدود به آنها نیست.

چگونه از حملات تروجان دسترسی از راه دور جلوگیری کنیم

در اینجا چند راه اثبات شده برای محافظت در برابر حملات تروجان دسترسی از راه دور آورده شده است.

1. یک برنامه نرم افزاری ضد بدافزار نصب کنید

در حالی که شناسایی و حذف RAT ها دشوار است، یکی از بهترین راه ها برای محافظت در برابر آنها نصب یک برنامه نرم افزاری ضد بدافزار است.

برنامه های ضد بدافزار برای شناسایی و حذف نرم افزارهای مخرب از جمله RAT طراحی شده اند.

نصب یک برنامه ضد بدافزار می تواند به محافظت از رایانه شما در برابر RATها و سایر نرم افزارهای مخرب کمک کند.

علاوه بر این، باید مطمئن شوید که برنامه ضد بدافزار خود را به روز نگه دارید، زیرا تهدیدات جدید دائما در حال ظهور هستند.

2. کنترل دسترسی سخت

یکی از مؤثرترین راهها برای جلوگیری از حمله RAT، سختتر کردن کنترل دسترسی است. این امر دسترسی کاربران غیرمجاز به شبکه ها و سیستم ها را دشوارتر می کند.

به عنوان مثال، اقدامات احراز هویت قوی، مانند احراز هویت دو مرحلهای و پیکربندیهای سختتر فایروال، میتواند به اطمینان حاصل شود که فقط کاربران مجاز به دستگاه و دادهها دسترسی دارند. انجام این کار آسیبی که عفونت موش صحرایی می تواند ایجاد کند را کاهش می دهد.

3. حداقل امتیاز را اجرا کنید

هنگامی که صحبت از پیشگیری از RAT می شود، یکی از اصول اساسی که باید رعایت شود، اصل حداقل امتیاز (POLP) است.

به بیان ساده، این اصل بیان میکند که کاربران باید تنها حداقل مقدار دسترسی لازم برای انجام وظایف شغلی خود را داشته باشند. این شامل مجوزها و امتیازات می شود.

با اجرای دقیق اصل حداقل امتیاز، سازمان ها می توانند به طور قابل توجهی شانس کنترل کامل رایانه شخصی توسط RAT را کاهش دهند.

همچنین، اگر اصل حداقل امتیاز به درستی رعایت شود، محدودیتی در مورد کاری که مهاجم RAT می تواند با رایانه شخصی انجام دهد وجود خواهد داشت.

4. نظارت بر رفتار غیرمعمول برنامه ها

RAT ها معمولاً برای دریافت دستورات از مهاجم به یک سرور راه دور متصل می شوند. در نتیجه، هنگامی که یک RAT در سیستم شما وجود دارد، ممکن است فعالیت غیرعادی شبکه را مشاهده کنید.

بنابراین، یکی از راههای کمک به جلوگیری از عفونت RAT، نظارت بر رفتار برنامههای کاربردی در سیستم شما است.

برای مثال، ممکن است برنامههایی را ببینید که به آدرسهای IP ناآشنا یا پورتهایی متصل میشوند که معمولاً توسط آن برنامه استفاده نمیشود. همچنین ممکن است برنامه هایی را ببینید که حجم زیادی از داده را منتقل می کنند، در حالی که معمولاً داده های زیادی را منتقل نمی کنند.

نظارت بر این نوع رفتارهای غیرعادی می تواند به شما کمک کند موش ها را قبل از اینکه آسیبی وارد کنند شناسایی کنید.

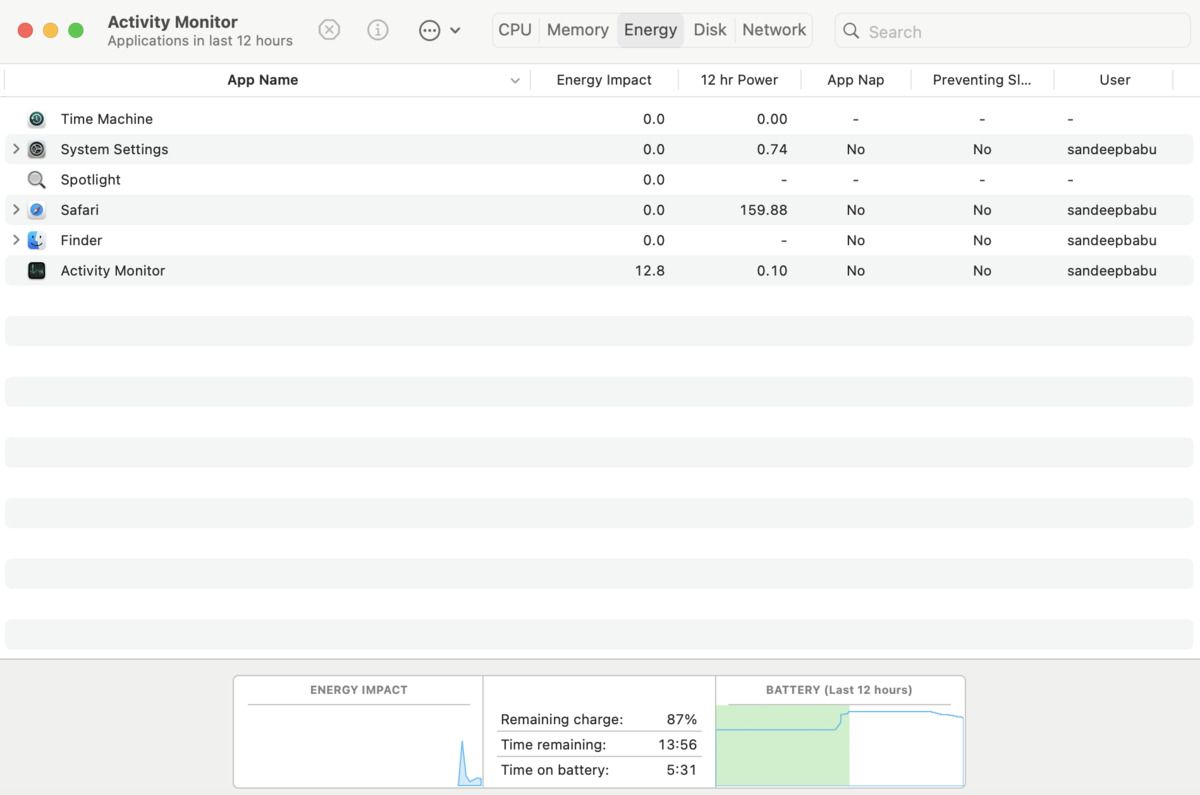

کافی است Task Manager را در رایانه شخصی ویندوز یا Activity Monitor در Mac خود باز کنید تا بررسی کنید که آیا برنامهای بدون اینکه شما آن را راهاندازی کنید اجرا میشود یا خیر.

5. از سیستم تشخیص نفوذ استفاده کنید

شما باید به طور مداوم ترافیک شبکه خود را با کمک یک سیستم تشخیص نفوذ قابل اعتماد (IDS) کنترل کنید.

دو نوع کلیدی سیستم های تشخیص نفوذ عبارتند از:

- یک سیستم تشخیص نفوذ مبتنی بر میزبان (HIDS) که بر روی یک دستگاه خاص نصب شده است.

- یک سیستم تشخیص نفوذ مبتنی بر شبکه (NIDS) که ترافیک شبکه را در زمان واقعی ردیابی می کند

استفاده از هر دو نوع سیستم تشخیص نفوذ، یک سیستم اطلاعات امنیتی و مدیریت رویداد (SIEM) ایجاد میکند که میتواند هر گونه نفوذ نرمافزاری را که از روی ضد بدافزار و فایروال شما عبور کند، مسدود کند.

6. سیستم عامل، مرورگر و سایر نرم افزارهای رایج را به روز کنید

عوامل تهدید اغلب از آسیبپذیریهای سیستمعاملها و نرمافزارهای قدیمی برای دسترسی به دستگاه قربانی سوء استفاده میکنند.

با به روز نگه داشتن سیستم عامل، مرورگر وب و سایر برنامه های رایج مورد استفاده خود، می توانید به بستن هرگونه حفره امنیتی احتمالی که مهاجمان می توانند برای آلوده کردن رایانه شما با RAT استفاده کنند، کمک کنید.

همچنین باید هر گونه به روز رسانی امنیتی را برای نرم افزار آنتی ویروس و فایروال خود به محض در دسترس بودن نصب کنید.

7. مدل اعتماد صفر را بپذیرید

مدل امنیتی صفر اعتماد، شناسایی دقیق و احراز هویت را برای دسترسی به شبکه اعمال می کند.

اصول مدلهای بدون اعتماد شامل نظارت و اعتبارسنجی مستمر، کمترین امتیاز برای کاربران و دستگاهها، کنترل دقیق دسترسی به دستگاه و انسداد حرکت جانبی است.

بنابراین اتخاذ یک مدل اعتماد صفر می تواند به شما در جلوگیری از حمله RAT کمک کند. این به این دلیل است که حملات RAT اغلب از حرکت جانبی برای آلوده کردن سایر دستگاههای موجود در شبکه و دسترسی به دادههای حساس استفاده میکنند.

8. از طریق آموزش امنیت سایبری بروید

لینک های مشکوک و وب سایت های مخرب عامل اصلی توزیع بدافزار هستند.

اگر انتظارش را ندارید، هرگز پیوست ایمیل را باز نکنید. و همیشه باید برنامه های نرم افزاری، تصاویر و بازی های ویدیویی را از وب سایت های اصلی دانلود کنید.

همچنین، باید به طور منظم آموزش امنیت سایبری را طی کنید تا در مورد آخرین تکنیکهای شناسایی تهدیدات بدافزار بیاموزید.

آموزش کارمندان در مورد بهترین شیوه های امنیت سایبری برای جلوگیری از حملات فیشینگ و مهندسی اجتماعی می تواند به سازمان کمک کند تا از عفونت RAT جلوگیری کند.

وقتی صحبت از آلودگی به بدافزار می شود، پیشگیری بهتر از درمان است. و آموزش آگاهی امنیتی افراد و سازمان ها را برای جلوگیری از حملات RAT آماده می کند.

برای ایمن ماندن موش را بو کنید

یک تروجان دسترسی از راه دور، مانند هر بدافزار دیگری، تنها در صورت نصب بر روی کامپیوتر شما می تواند باعث آسیب شود. بنابراین سعی کنید از رایانه شخصی خود در برابر آلوده شدن محافظت کنید. پیروی از نکات ذکر شده در بالا می تواند به شما در جلوگیری از حملات تروجان دسترسی از راه دور کمک کند.