تا به حال فکر کرده اید که متخصصان امنیت سایبری چگونه اطلاعات را پیدا می کنند؟ اینها برخی از ابزارهای تجارت هستند.

تعداد دستگاه های متصل به اینترنت و خدمات آنلاین بسیار زیاد و رو به رشد است. خوشبختانه، برخی از موتورهای جستجو یک نمای کلی از حضور آنلاین این دستگاه ها و خدمات ارائه می دهند و به شما امکان می دهند اقداماتی را انجام دهید که از آنها و داده های آنها در برابر تهدیدات آنلاین محافظت می کند.

این موتورهای جستجوی امنیت سایبری اطلاعاتی در مورد هر دستگاه یا خدماتی مانند سیستم عامل ها، پورت های باز و آدرس های IP ارائه می دهند. در اینجا 11 موتور جستجو وجود دارد که محققان امنیتی از آنها برای یافتن اطلاعات خاص در مورد دستگاه های IoT در معرض خطر، نقض امنیت، اطلاعات شخصی لو رفته و موارد دیگر استفاده می کنند.

1. ONYPHE

ONYPHE یک موتور جستجو است که اینترنت را اسکن می کند تا داده های اطلاعاتی منبع باز و تهدیدات سایبری را برای موتور جستجوی دفاع سایبری خود جمع آوری کند.

ONYPHE به طور فعال اینترنت را برای دستگاه های متصل اسکن می کند و داده های اسکن شده را با اطلاعات جمع آوری شده از URL های وب سایت ارجاع می دهد. سپس این داده ها را از طریق یک API و زبان پرس و جو آن قابل دسترسی می کند.

محققان امنیت سایبری می توانند از ONYPHE برای شناسایی و جمع آوری اطلاعات دستگاه های در معرض خطر استفاده کنند. میتوانید پایگاه داده ONYPHE را با استفاده از دستههایی مانند آدرسهای IP، دامنهها، دادههای موقعیت جغرافیایی و جزئیات inetnum جستجو کنید.

2. شدان

Shodan یک موتور جستجو است که برای فهرست کردن دستگاه ها و سیستم های متصل به اینترنت طراحی شده است. میتوانید جستجو را بر اساس دستههای مختلف، از جمله نام دستگاه، شهر و آدرس IP انجام دهید.

موتور جستجو شما را قادر میسازد دستگاههای متصل به اینترنت مانند ترموستاتها، روترها، دوربینهای نظارتی و سیستمهای SCADA را که در فرآیندهای مختلف صنعتی از جمله نیروگاهها و تأسیسات تصفیه آب استفاده میشوند، پیدا کنید. به شما امکان میدهد این دستگاهها را در زمان واقعی شناسایی کنید، از جمله کاربران و مکان آنها.

محققان امنیتی می توانند از Shodan برای کمک به بهبود امنیت آنلاین با انجام تست نفوذ و نظارت بر آسیب پذیری های دستگاه و نشت شبکه استفاده کنند.

3. Censys

مانند Shodan، Censys دستگاه های متصل به اینترنت را جستجو می کند و اطلاعات دقیقی در مورد هر دستگاه، از جمله سیستم عامل، آدرس IP و پورت های باز ارائه می دهد.

Censys به طور مداوم دادهها را روی دستگاهها و سرورهای متصل به اینترنت جمعآوری میکند و اطلاعات دقیقی درباره دستگاهها از جمله پروتکلهای TLS و SSL و پورتهای باز ارائه میکند. این اطلاعات برای نظارت و ایمن سازی دستگاه ها و سرویس های متصل به اینترنت بسیار مهم است.

همچنین نسخههای سرور، روترها، نسخههای سیستمعامل، فایروالهای برنامههای وب، باگهای اصلاح نشده و سایر جزئیات را شناسایی میکند.

4. PublicWWW

PublicWWW، یک منبع قدرتمند برای تحقیقات بازاریابی دیجیتال و وابسته، همچنین میتواند به محققان امنیتی در شناسایی سایتهای مرتبط با کمپینهای بدافزار با جستجو در کتابخانههای کمپین کمک کند.

موتور جستجو منبعی مناسب برای کاربرانی است که میخواهند وبسایتها را با کد منبع خود جستجو کنند. می توانید کلمات کلیدی، قطعات الفبای عددی یا امضاها را در کدهای CSS، HTML یا JS جستجو کنید.

5. نویز خاکستری

GreyNoise یک موتور جستجو است که به محققان اجازه می دهد بفهمند چه کسی اینترنت را اسکن می کند. این به آنها امکان می دهد بین اسکن هدفمند و تصادفی برای تقویت مکانیسم های دفاعی خود تمایز قائل شوند.

GreyNoise از الگوریتم های پیشرفته یادگیری ماشین برای شناسایی و طبقه بندی فعالیت های شبکه به عنوان نویز یا مخرب بالقوه استفاده می کند.

میتوانید از موتور جستجو برای شناسایی و طبقهبندی فعالیتهای مرتبط با نویز مانند اسکن آسیبپذیری، اسکن خودکار پورت، و توزیع بدافزار استفاده کنید. فقط یک آدرس IP یا کلمه کلیدی را وارد کنید و GreyNoise Visualizer اطلاعات مربوطه را تولید می کند.

GreyNoise همچنین دارای یک API است که امکان ادغام یکپارچه اطلاعات خود را در برنامهها و زیرساختهای امنیتی موجود فراهم میکند.

6. شکارچی

Hunter یک موتور جستجوی کاربر پسند است که به کاربران امکان می دهد آدرس های ایمیل مرتبط با یک فرد، دامنه یا شرکت خاص را به راحتی پیدا و تأیید کنند.

به عنوان مثال، با وارد کردن نام یک سازمان، فهرستی از ایمیلهای تایید شده مرتبط با آن دامنه، از جمله وضعیت فعالیت و منبعی که از آن دریافت شدهاند، مشاهده خواهید کرد. همچنین نام کامل، موقعیت و دسته های رسانه های اجتماعی کاربران را نمایش می دهد.

7. BinaryEdge

BinaryEdge یک موتور جستجوی امنیتی مبتنی بر یادگیری ماشینی است که برای جمعآوری، تجزیه و تحلیل و دستهبندی دادههای اینترنتی عمومی برای تولید جریانها و گزارشهای اطلاعاتی تهدید در زمان واقعی طراحی شده است.

موتور جستجو اطلاعات متنوعی از جمله پورتهای باز و سرویسهای آسیبپذیر، آسیبپذیریها و مواجهههای تحت تأثیر IP، گواهیهای SSL نامعتبر و دادههای دسکتاپ از راه دور را جمعآوری میکند. علاوه بر این، از تأیید حساب های ایمیل برای شناسایی نشت داده های احتمالی پشتیبانی می کند.

8. آیا من Pwned شده است

Have I Been Pwned که توسط Troy Hunt (یک مربی مشهور امنیت سایبری) ایجاد شده است، وب سایتی است که به شما امکان می دهد آدرس ایمیل خود را وارد کنید تا بررسی کنید که آیا در معرض نقض داده ها قرار گرفته است یا خیر. نام کاربری یا آدرس ایمیل خود را در کادر جستجو وارد کنید تا ببینید آیا Pwn شده اید یا خیر.

پایگاه داده سایت مملو از مجموعه عظیمی از داده های به خطر افتاده است، از جمله میلیاردها آدرس ایمیل، نام کاربری، رمز عبور و سایر اطلاعات شخصی که مجرمان سایبری به سرقت برده و در اینترنت منتشر کرده اند.

9. فوفا

FOFA، یک موتور جستجو که برای نقشه برداری از فضای مجازی جهانی طراحی شده است، منبع بزرگی از دارایی های اینترنتی است که در شبکه عمومی یافت می شود. این آن را به ابزاری ارزشمند برای محققان امنیتی برای ارزیابی و محافظت از دارایی های عمومی خود تبدیل می کند.

با شناسایی مستمر دارایی های اینترنتی جهانی، FOFA بیش از 4 میلیارد دارایی و 350000 قانون اثر انگشت جمع آوری کرده است. این امکان شناسایی دقیق اکثر دارایی های نرم افزاری و سخت افزاری شبکه را فراهم می کند.

قابلیت جستجوی FOFA دارایی های مختلفی از جمله دوربین ها، چاپگرها، سیستم عامل ها و پایگاه های داده را پوشش می دهد. همچنین میتوانید IP، دامنه و هاست را از جمله موارد دیگر جستجو کنید.

10. ZoomEye

ZoomEye یک موتور جستجوی فضای مجازی است که به کاربران امکان می دهد دستگاه ها و خدمات آنلاین را جستجو و نظارت کنند. ابزار رایگان OSINT از Wmap و Xmap برای جمع آوری داده ها از دستگاه های باز و سرویس های وب و همچنین انجام تجزیه و تحلیل اثر انگشت استفاده می کند.

فقط یک کلمه کلیدی، یک آدرس IP یا هر درخواستی را وارد کنید، ZoomEye داده هایی از جمله تعداد کل وب سایت های میزبانی شده و دستگاه های کشف شده، اطلاعات مربوط به پورت های باز و گزارش های آسیب پذیری را تولید می کند.

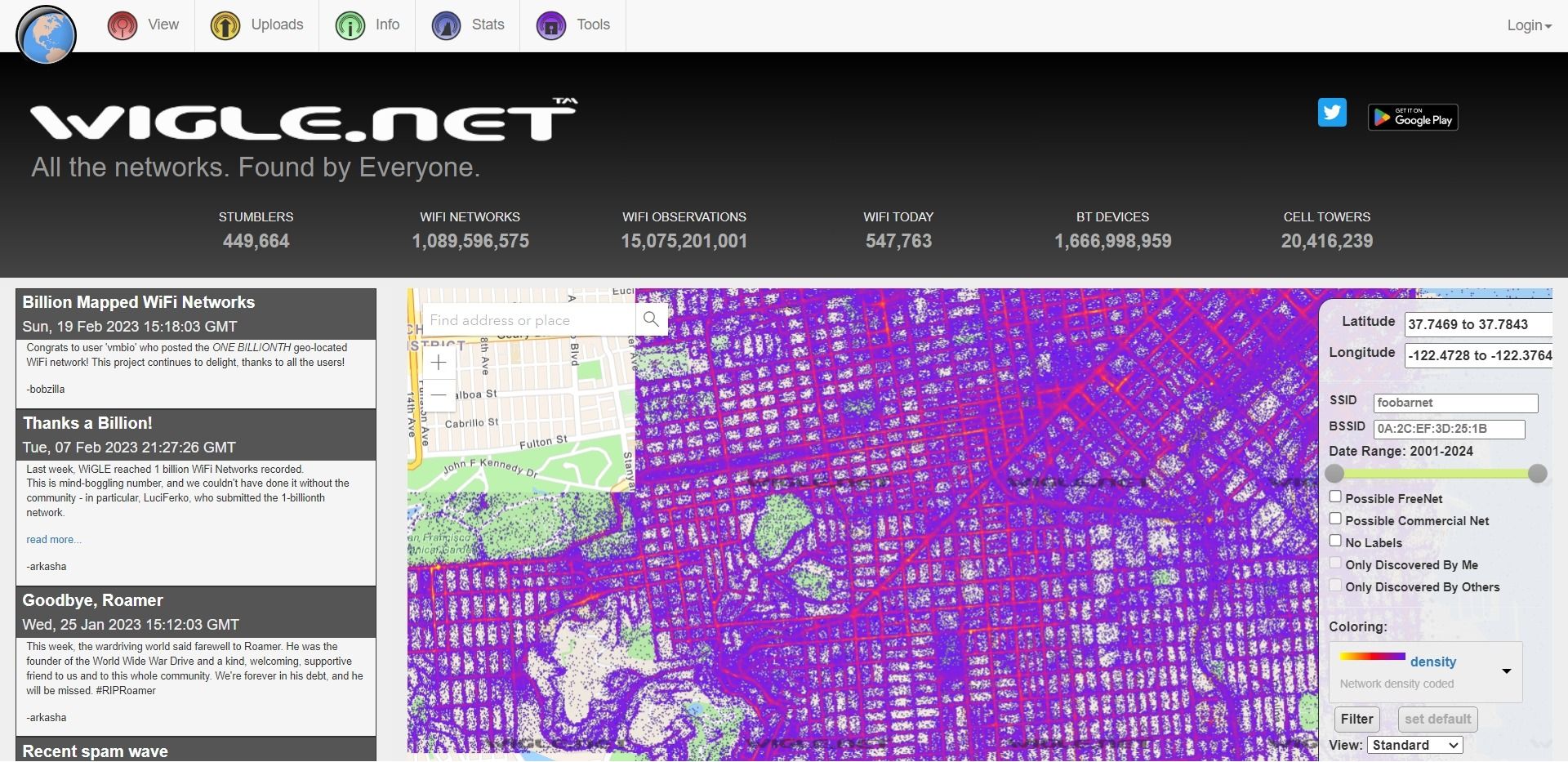

11. WiGLE

WiGLE یک وب سایت اختصاص داده شده به جمع آوری نقاط اتصال Wi-Fi در سراسر جهان است. بیش از یک میلیارد شبکه بی سیم دارد. این وبسایت به کاربران اجازه میدهد تا دادههای هات اسپات، از جمله آدرس MAC، SSID، مختصات GPS، نوع امنیت Wi-Fi و دادههای برج سلولی را ثبت کنند و به اشتراک بگذارند.

WiGLE به طور گسترده توسط محققان امنیتی به عنوان منبعی برای جستجو و جمع آوری داده ها در نقاط اتصال Wi-Fi محلی استفاده می شود. این امر امکان نظارت بر شبکه های ناامن و پتانسیل آنها برای ایجاد آسیب را فراهم می کند.

موتورهای جستجو می توانند تحقیقات امنیتی را افزایش دهند

موتورهای جستجو معمولاً اطلاعات را به شیوه ای کاربرپسند ارائه می دهند و در عصر دیجیتال امروزی، آنها ابزاری حیاتی برای افراد با هر پیشینه، از جمله محققان امنیتی محسوب می شوند.

چندین موتور جستجو به طور خاص برای کمک به محققان امنیتی و تیم های امنیت سایبری با ارائه داده های مفید برای عملیات امنیتی آنها طراحی شده اند.

فهرست ارائه شده نمایی اجمالی از چشم انداز متنوع موتورهای جستجو مفید در فعالیت های مختلف امنیت سایبری، از جمله ارزیابی آسیب پذیری، تست نفوذ، و عملیات تیم قرمز/آبی را ارائه می دهد.