امنیت سایبری یک تجارت بزرگ و یک چالش همیشه در حال رشد است. در اینجا برخی از رویکردهایی که شرکت ها برای محافظت از اطلاعاتی که همه ما به صورت آنلاین ذخیره می کنیم، استفاده می کنند، آورده شده است.

چارچوب یک اسکلت مفید از یک ساختار یا روش است. این سیاست، رویه، دانش نظری و کاربردهای عملی است که راهنمایی برای اقداماتی که باید انجام شود و نتایج بهتر و سریعتری را ارائه میدهد.

چارچوبهای امنیت سایبری چارچوبهایی هستند که توسط سازمانهای امنیت سایبری برای تعیین استراتژی امنیت سایبری یک محیط سازمانی تعریف شدهاند. چارچوبهای امنیت سایبری پروتکلهای امنیتی موجود را تقویت میکنند و در صورت در دسترس نبودن، لایههای امنیتی جدیدی ایجاد میکنند. آنها آسیبپذیریهای امنیتی ناشناختهای را که در شبکههای شرکتی رخ میدهد شناسایی میکنند و سعی میکنند پیکربندیهای نادرست را کاهش دهند. در اینجا پنج مورد وجود دارد که ممکن است در سراسر صنعت پیدا کنید.

1. استانداردهای امنیت داده های صنعت کارت پرداخت

صنعت کارت پرداخت (PCI) یک استاندارد امنیت سایبری است که برای افزایش امنیت تراکنشهای پرداخت انجام شده از کارتهای اعتباری و نقدی در تراکنشهای بانکی طراحی شده است. PCI شامل استانداردهای منطقی و فیزیکی امنیت داده ها است که باید در طول پردازش، انتقال و ذخیره تراکنش های انجام شده از کارت های اعتباری و نقدی، رعایت شوند. هدف صنعت کارت پرداخت استاندارد کردن امنیت داده ها، کاهش خطرات مربوط به امنیت داده ها، ایجاد محیطی از اعتماد و محافظت از دارنده کارت است. این استاندارد به طور کلی نیاز به ارائه موارد زیر دارد:

- اطلاعات مشتریان کارت اعتباری و نقدی در یک شبکه امن

- تنظیم رمز عبور سیستم و پیچیدگی

- انتقال اطلاعات مشتری کارت اعتباری و نقدی از طریق اتصالات رمزگذاری شده

- استفاده و به روز رسانی نرم افزار آنتی ویروس بر روی سیستم

- نظارت و ثبت مستمر دسترسی به اطلاعات کارت

- حفاظت فیزیکی از مراکز داده با اطلاعات

2. ISO 27001

ISO 27001 یک چارچوب مدیریتی توسط سازمان بین المللی استاندارد است که تجزیه و تحلیل را تعریف می کند و به خطرات امنیت اطلاعات می پردازد. با اجرای رویههای ISO 27001، موسسات میتوانند رویهها و کنترلهای سیاستی را ارائه کنند که شامل افراد، فرآیندها و فناوری برای تابآوری در برابر حملات سایبری، سازگاری با تهدیدات در حال تغییر، کاهش هزینههای مربوط به امنیت اطلاعات و حفاظت از هزینههای امنیت اطلاعات و کلیه دادهها میشود.

3. کنترل های امنیتی حیاتی

کنترلهای امنیتی حیاتی شامل مجموعهای از قوانین است که باید برای سازمانها برای ایجاد استراتژیهای امنیت سایبری مؤثر رعایت شود. این کنترل های امنیتی سه گروه از کنترل های امنیتی حیاتی را تعریف کرده اند که سازمان ها باید از آنها پیروی کنند. اینها مجموعه های کنترلی ساده، اساسی و سازمانی هستند. نقطه مشترک این سه مجموعه کنترلی مختلف، انجام اقدامات احتیاطی برای محافظت از داده ها و به حداقل رساندن احتمال حمله است. بسیاری از اقدامات، از محافظت از ایمیل و مرورگرهای وب گرفته تا ابزارهای اسکن آسیب پذیری و حتی امنیت دستگاه های شبکه، تحت این مجموعه های کنترلی قرار دارند.

از پیش تعیین این گونه مرزها و احتیاط ها و اینکه همه چیز دارای قوانین خاصی است، برای به حداقل رساندن احتمال اشتباه در یک سازمان است. هر مشکل امنیتی که مورد توجه قرار نگیرد می تواند عواقب بزرگی داشته باشد. بنابراین همه چیز برای بررسی از قبل آماده است. شما می توانید آنها را مانند قانون احتیاط امنیت سایبری یک سازمان در نظر بگیرید.

4. استاندارد و فناوری ملی صنعت

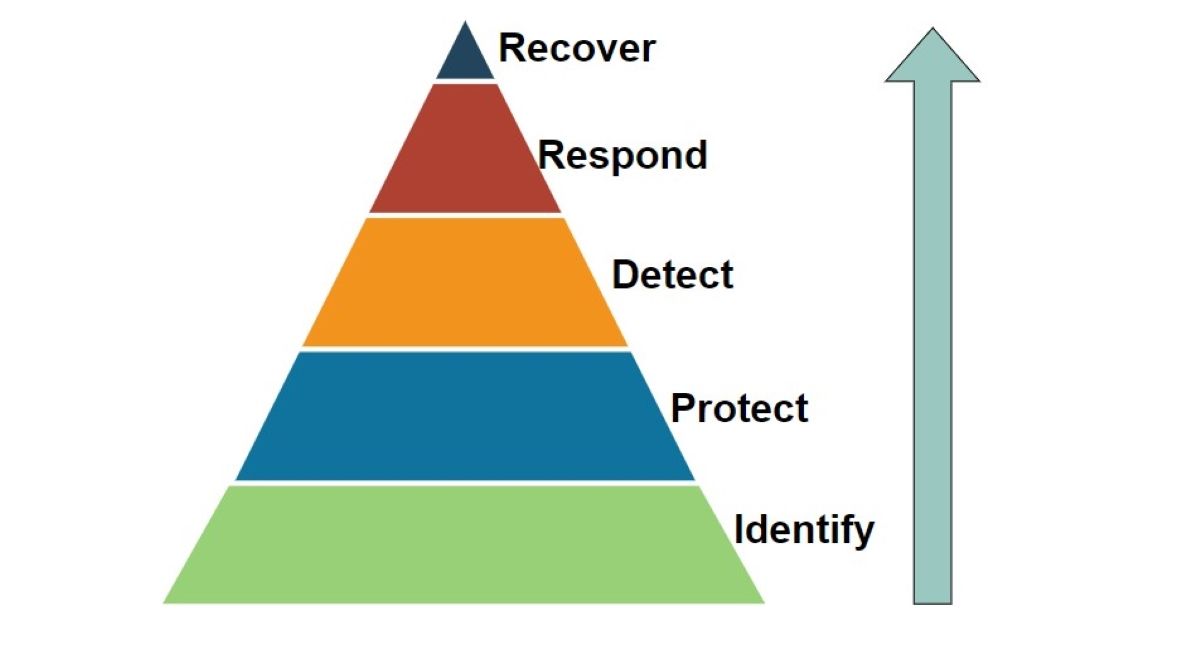

یک چارچوب امنیت سایبری به نام NIST وجود دارد که سازمان های بخش خصوصی در ایالات متحده از آن استفاده می کنند. این چارچوب برخی از سیاست ها را در مورد چگونگی اقدام قبل از وقوع حملات سایبری ارائه می دهد. همچنین راهنمای چگونگی تشخیص حمله و نحوه پاسخ به حمله است. نه تنها ایالات متحده، بلکه دولت های کشورهایی مانند ژاپن و اسرائیل نیز از NIST استفاده می کنند. برای درک کامل این خط مشی راهنما، لازم است پنج عملکرد کلیدی را که ارائه می کند بررسی کنیم.

- شناسایی: برای مدیریت ریسک امنیت سایبری، سیستم ها، دارایی ها، داده ها و قابلیت های موجود در سازمان باید با رویکرد شرکتی قابل مدیریت باشند.

- محافظت: سازمانها باید توصیههای مناسبی را برای محدود کردن یک حادثه یا تأثیر امنیت سایبری بالقوه ایجاد و اجرا کنند.

- شناسایی: سازمانها باید اقدامات مناسبی را برای شناسایی حوادث امنیت سایبری اجرا کنند. شناسایی فعالیت های غیرعادی و تهدیدات برای تداوم عملیات و اتخاذ راه حل های نظارتی ضروری است.

- پاسخ: اگر یک حادثه امنیت سایبری رخ دهد، سازمانها باید تأثیر آن را مهار کنند. این امر مستلزم آن است که سازمان برنامه واکنشی برای حوادث امنیت سایبری تهیه کند، نقص های ارتباطی بین طرف های مناسب را شناسایی کند، اطلاعات مربوط به حوادث را جمع آوری کند و این اطلاعات را تجزیه و تحلیل کند.

- بازیابی: سازمانها باید برای خدمات آسیبدیده در اثر یک حادثه امنیت سایبری برنامههای بازیابی داشته باشند. در حین تهیه این طرح نجات، لازم است تمامی تجربیات آموخته شده پس از حمله در نظر گرفته شود و بر این اساس طرح را به روز رسانی کنید.

5. چارچوب MITER ATT&CK

چارچوب MITER ATT&CK یک چارچوب امنیت سایبری بسیار جامع است که توسط تیم های قرمز و آبی استفاده می شود. دارای پایگاه دانش و طبقه بندی اقدامات تهاجمی است. تمرکز بر ابزارها و بدافزارهای مورد استفاده رقبا نیست. نحوه تعامل حملات با سیستم ها در طول یک عملیات را بررسی می کند. چارچوب ATT&CK یک پایگاه دانش نسبتاً بزرگ برای مدلسازی رفتار توهینآمیز است. می توان مفاهیم زیر را با این چارچوب مرتبط کرد:

- گروه های مخرب این حملات را انجام می دهند.

- موسسات و صنایعی که هدف حمله مهاجمان یا گروه های متجاوز قرار می گیرند.

- بردارهای حمله و انواع حمله که توسط مهاجمان استفاده می شود.

- رویه هایی که مهاجمان مخرب برای حمله دنبال می کنند.

- روش های تشخیص حمله به عنوان مثال، می توانید به موقعیت هایی مانند نظارت بر ناهنجاری های شبکه یا داشتن مجوز مجوز در سیستم فکر کنید که نباید وجود داشته باشد.

- اقداماتی که باید در برابر حملات اتخاذ شود. به عنوان مثال، می توانید اقداماتی مانند تأیید دو مرحله ای، فایروال، استفاده از آنتی ویروس یا امضای کد را در نظر بگیرید.

چارچوب امنیت سایبری ATT&CK به طور مداوم در حال به روز رسانی است زیرا دارای یک مخزن داده بسیار بزرگ است. علاوه بر این، با توجه به تمام این اطلاعات مهمی که ارائه می کند، اطلاعات بسیار مهمی را نه تنها در مورد امنیت سرورها یا شبکه های کامپیوتری بلکه در مورد امنیت تلفن همراه نیز ارائه می دهد. با مشاهده این اطلاعات، پیش بینی چگونگی وقوع یک حمله احتمالی یک مزیت بزرگ خواهد بود. اگر در دنیای امنیت سایبری تازه کار هستید و در خط مقدم همه چیز هستید، چارچوب ATT&CK اطلاعات زیادی برای شما خواهد بود.

آیا این فریم ها همه چیز را حل می کنند؟

خیر. صدها نوع جدید از حملات و بدافزارها هر روز ظاهر می شوند، حتی هر ساعت. اما اگر پروژه ای متشکل از میلیون ها خط کد را مدیریت می کنید یا سعی می کنید از اطلاعات بانکی صدها هزار نفر محافظت کنید، باید یک روند سیستماتیک و سیاسی را دنبال کنید. این چارچوبهای امنیت سایبری کمکهای بزرگی در این زمینه هستند.

اما این قاب ها فقط اسکلت هستند. برای تکمیل نمای بیرونی، به موارد بیشتری نیاز دارید. اگر مطمئن نیستید از کجا شروع کنید، یادگیری چارچوب NIST و تسلط بر جزئیات در مورد آن گام خوبی خواهد بود.