داده ها را در Raspberry Pi خود رمزگذاری کنید و دسترسی دیگران را به آن غیرممکن کنید.

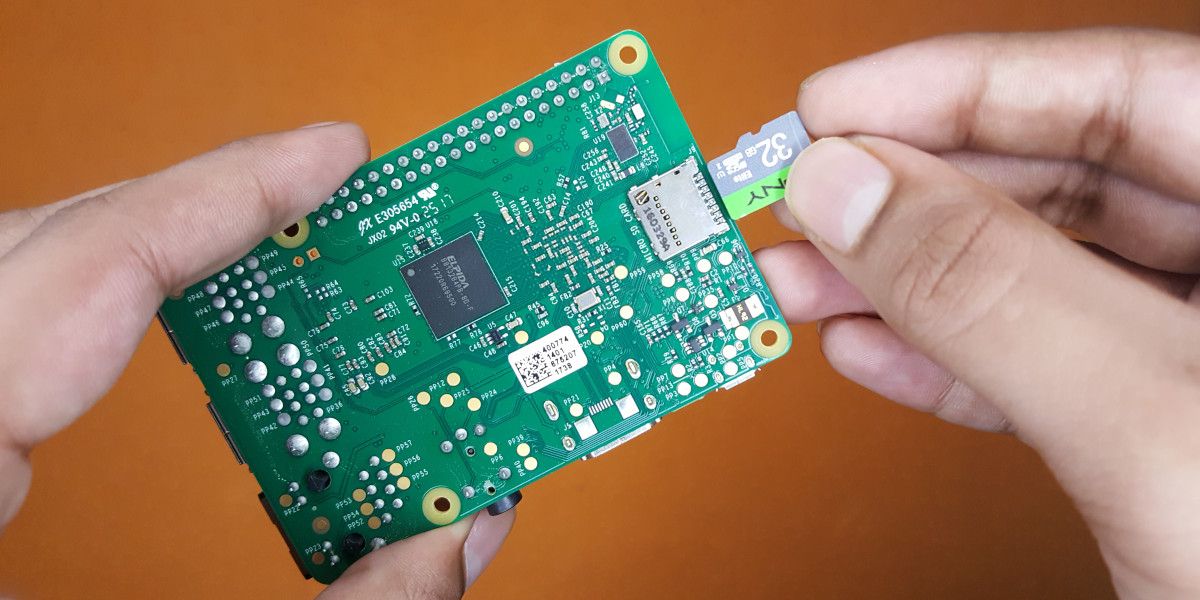

داده های Raspberry Pi در پارتیشن سیستم عامل کارت microSD یا HDD/SSD ذخیره می شود. در طول نصب سیستم عامل، هیچ گزینه ای برای راه اندازی پارتیشن های رمزگذاری شده (در هیچ یک از سیستم عامل های محبوب Pi) وجود ندارد. اگر رسانه Pi گم یا دزدیده شود، می توان آن را به رایانه دیگری متصل کرد و همه داده ها را صرف نظر از رمز ورود قوی یا وضعیت ورود خودکار (خاموش یا روشن) می توان خواند.

داده های به خطر افتاده می توانند شامل اطلاعات حساسی مانند “داده های نمایه فایرفاکس” باشند که حاوی اعتبار ورود به سیستم (نام های کاربری و رمزهای عبور ذخیره شده برای وب سایت های مختلف) است. قرار گرفتن این داده های حساس در دستان اشتباه می تواند منجر به سرقت ID شود. این مقاله یک راهنمای گام به گام برای محافظت از داده ها با استفاده از رمزگذاری است. این یک پیکربندی یک بار است که با استفاده از ابزارهای رابط کاربری گرافیکی برای سادگی انجام می شود.

خطر از دست دادن رسانه در Raspberry Pi

در مقایسه با رایانه رومیزی یا لپ تاپ، Pi نه پیچ دارد و نه قفل فیزیکی برای رسانه خود. در حالی که این انعطافپذیری تعویض سیستم عامل را راحت میکند، با تعویض کارت microSD، برای امنیت خوب نیست. تنها یک ثانیه طول می کشد تا یک بازیگر بد رسانه خود را حذف کند. علاوه بر این، کارتهای microSD آنقدر کوچک هستند که ردیابی آنها غیرممکن خواهد بود.

همچنین هیچ گیره ای برای اسلات کارت microSD در Raspberry Pi وجود ندارد. هنگامی که Pi را به اطراف حمل می کنید، اگر کارت در جایی بیرون بیفتد، به همان اندازه احتمال وجود دارد که شخصی از محتویات آن عبور کند.

راه های مختلف ایمن سازی داده های شخصی در Pi

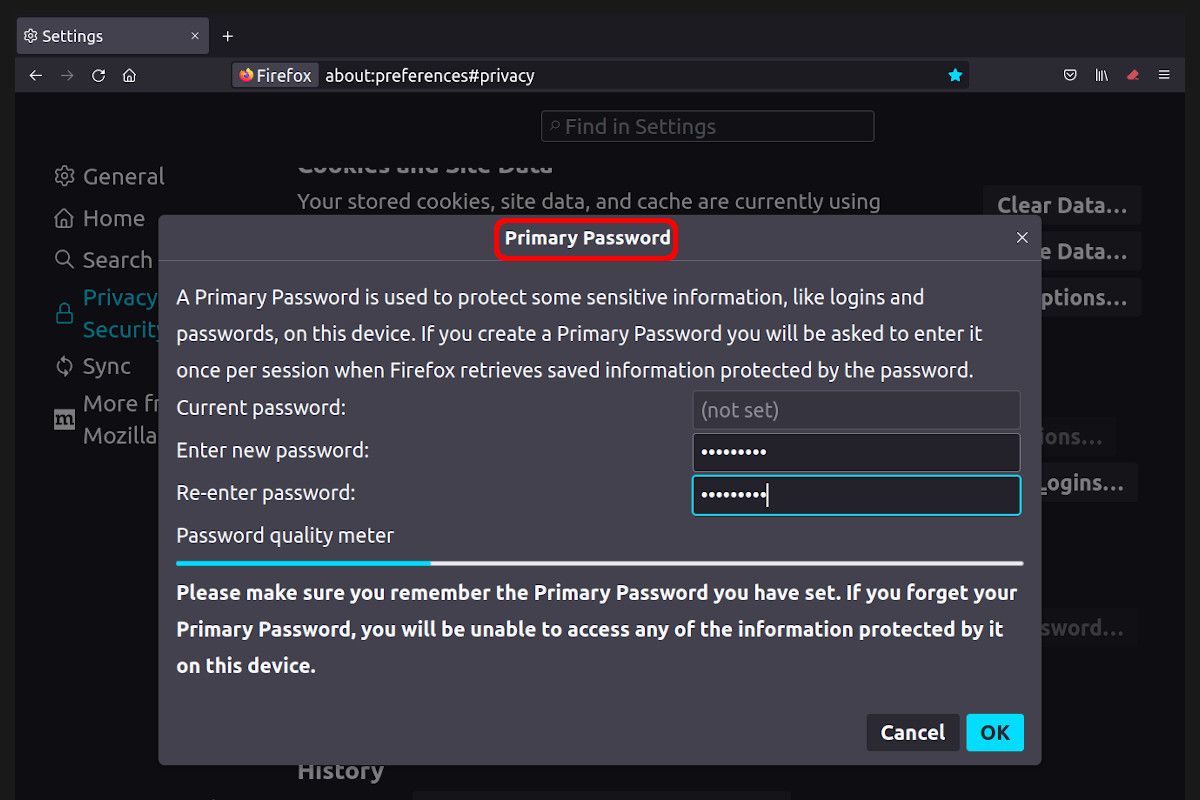

تعداد کمی از کاربران Pi خطر را درک می کنند و به طور فعال فایل های فردی را رمزگذاری می کنند. تنظیم رمز عبور اصلی برای مرورگرها نیز یک روش معمول است. اما، این تلاش اضافی باید هر بار انجام شود.

با در نظر گرفتن این عوامل، عاقلانه است که رمزگذاری را برای کل دیسک تنظیم کنید. دیسک توسط دیگران غیرقابل خواندن باقی می ماند مگر اینکه عبارت عبور رمزگذاری را داشته باشند، که البته آنها نمی دانند و نمی توانند از شما بپرسند. اجباری بی رحمانه با فرهنگ لغت رمز عبور نیز آن را خراب نمی کند، زیرا رمز عبوری را تنظیم می کنید که به اندازه کافی خوب است که در برابر چنین حملاتی مقاومت کند.

استفاده از دیسک موجود در مقابل تنظیم آن بر روی دیسک جدید

ایده این است که یک پارتیشن رمزگذاری شده بسازید و آن را به عنوان دایرکتوری خانگی تنظیم کنید. از آنجایی که همه داده های شخصی معمولاً در فهرست اصلی هستند، امنیت داده ها دست نخورده باقی می ماند.

دو روش مختلف برای انجام آن وجود دارد:

- فضایی برای پارتیشن رمزگذاری شده روی دیسکی که در حال حاضر برای سیستم عامل استفاده می شود، ایجاد کنید.

- از یک SSD یا هارد دیسک جدید استفاده کنید، آن را با یک آداپتور USB به SATA به Pi متصل کنید (در صورت نیاز)، و از آن به عنوان پارتیشن رمزگذاری شده استفاده کنید.

با هر دو پیکربندی مزایای خاصی وجود دارد:

- پیکربندی اول از کارت microSD یا SSD موجود استفاده می کند و به سخت افزار اضافی نیاز ندارد. از آنجایی که یک دیسک واحد است، همه چیز را فشرده نگه می دارد و برای حمل و نقل خوب است.

- پیکربندی دوم برای طول عمر بیشتر دیسک خوب است زیرا تعداد نوشتن کمتر است. همچنین کمی سریعتر است زیرا خواندن/نوشتن بین دو دیسک توزیع می شود.

پیکربندی اول در اینجا مورد بحث قرار می گیرد زیرا دارای چند مرحله دیگر است. پیکربندی دوم بخشی از پیکربندی اول است و مراحل حذف به راحتی قابل درک است.

نصب در اینجا روند روی Raspberry Pi OS را نشان می دهد. همین فرآیند را می توان برای سیستم عامل دسکتاپ اوبونتو و طعم های آن مانند MATE تکرار کرد.

دیسک را برای رمزگذاری آماده کنید

از آنجایی که پارتیشن رمزگذاری شده روی خود دیسک سیستم عامل خواهد بود، فضای مورد نیاز باید از پارتیشن ریشه حک شود. این را نمی توان روی Pi بوت شده انجام داد زیرا پارتیشن ریشه قبلاً نصب شده است. بنابراین، از رایانه دیگری استفاده کنید که می تواند gnome-disk-utility را اجرا کند، مانند رایانه شخصی لینوکس.

همچنین، میتوانید Raspberry Pi را دوگانه بوت کنید یا یک سیستمعامل موقت با رسانه متصل با USB اجرا کنید.

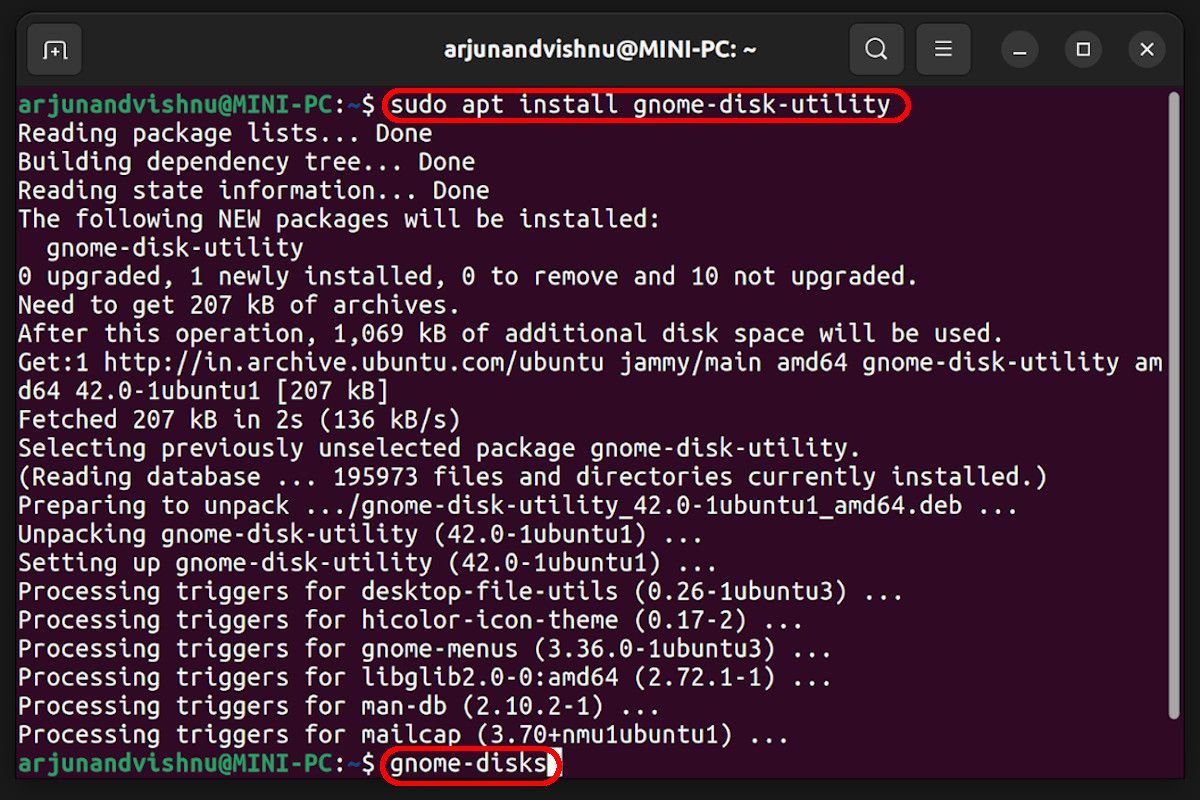

دیسک سیستم عامل Pi خود را به رایانه دیگر متصل کنید و ابزار مدیریت دیسک را نصب کنید:

sudo apt update

sudo apt install gnome-disk-utility

دیسک ها را از منو یا با دستور زیر باز کنید:

gnome-disks

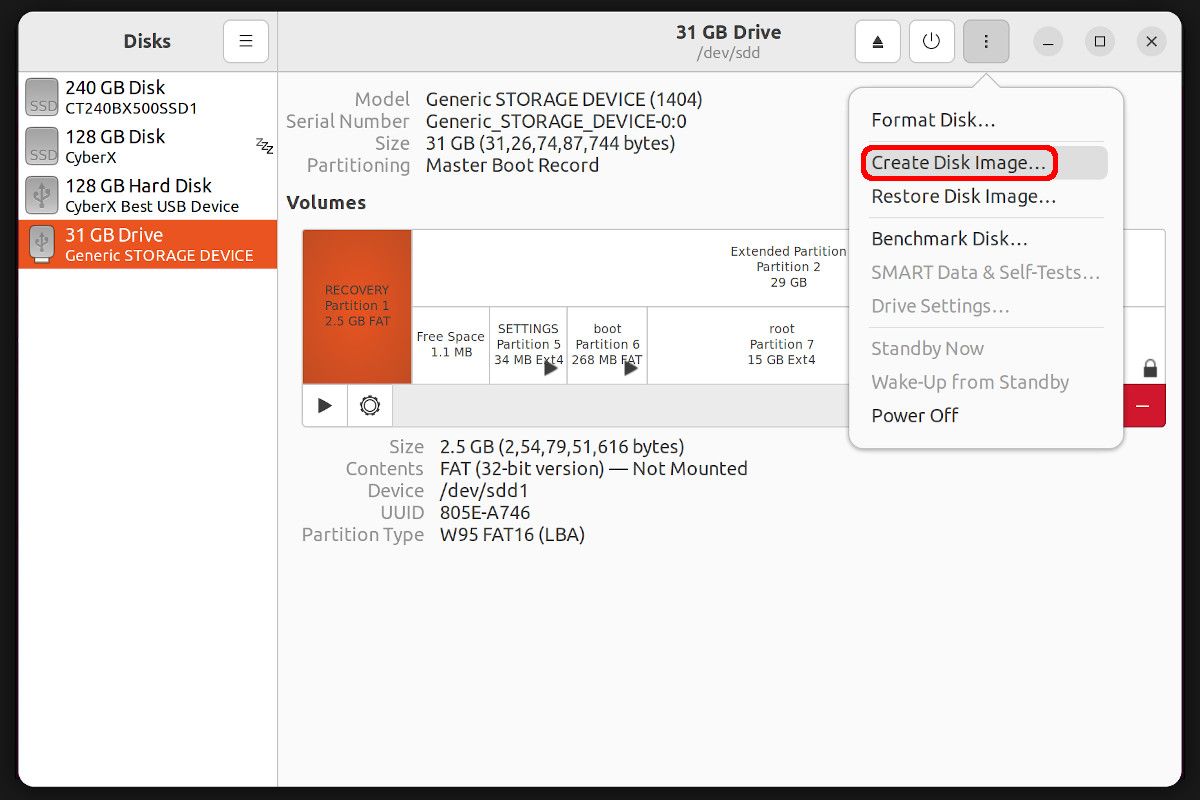

یک مرحله اختیاری در این مرحله تهیه نسخه پشتیبان از دیسک است، به خصوص اگر داده های مهمی روی آن وجود داشته باشد. ابزار Disks دارای یک ویژگی داخلی برای ذخیره کل دیسک به عنوان یک تصویر است. در صورت نیاز، این تصویر را می توان به رسانه بازگرداند.

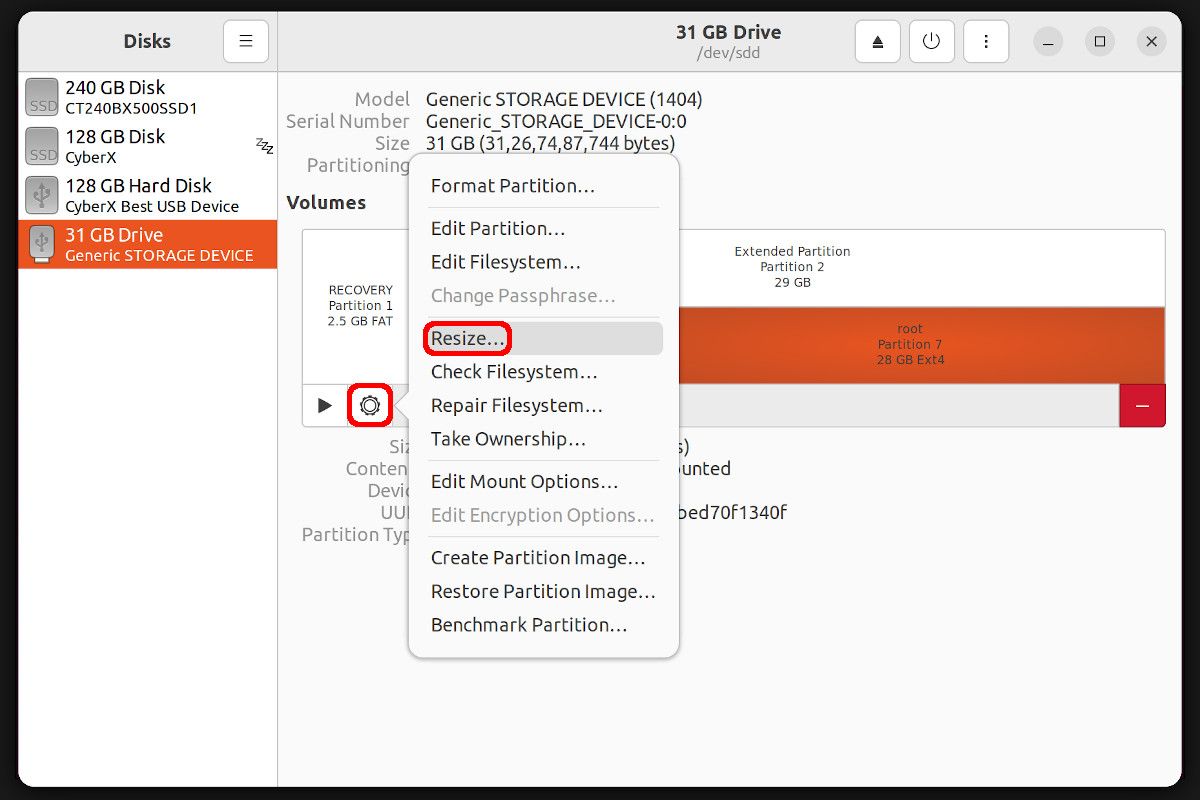

فضای مورد نیاز برای دیسک رمزگذاری شده را جدا کنید. پارتیشن root را انتخاب کنید، روی کنترل Gear کلیک کنید و Resize را انتخاب کنید

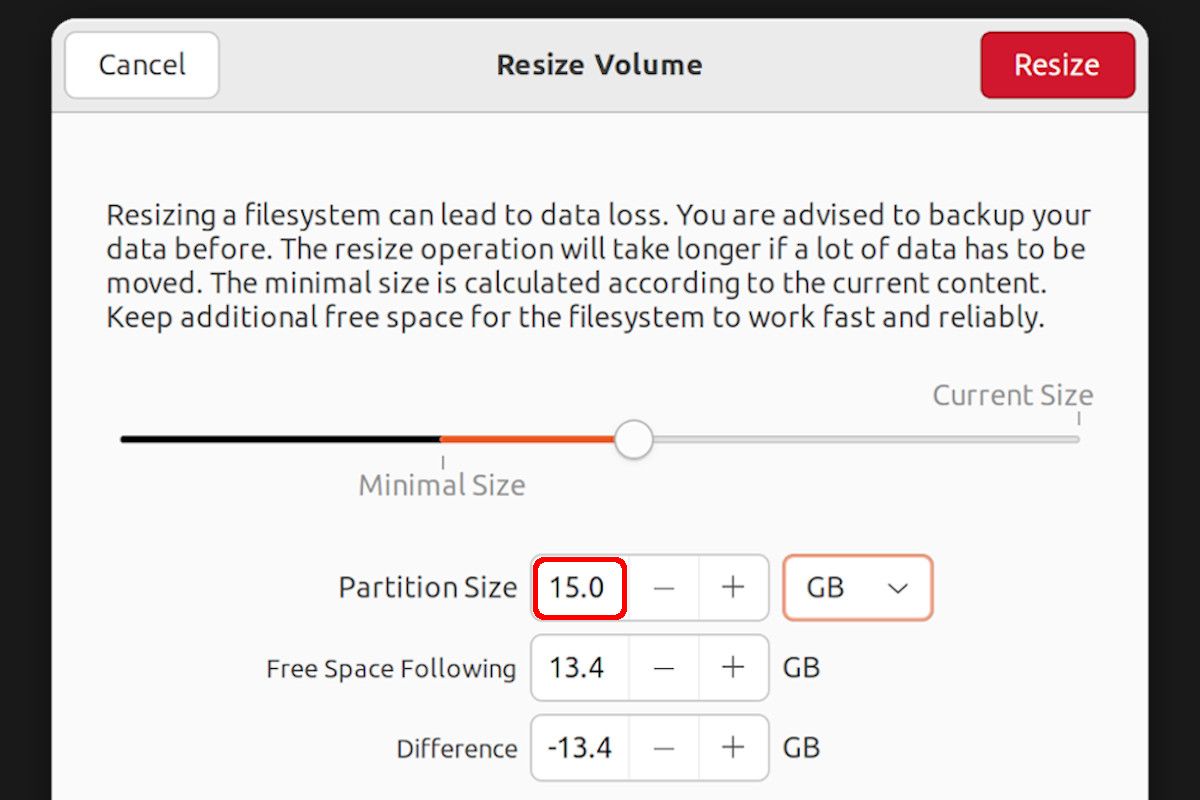

اگر از کارت microSD یا درایو با ظرفیت 32 گیگابایت یا بیشتر استفاده میکنید، 15 گیگابایت را برای پارتیشن root اختصاص دهید و بقیه را برای رمزگذاری پارتیشن بگذارید.

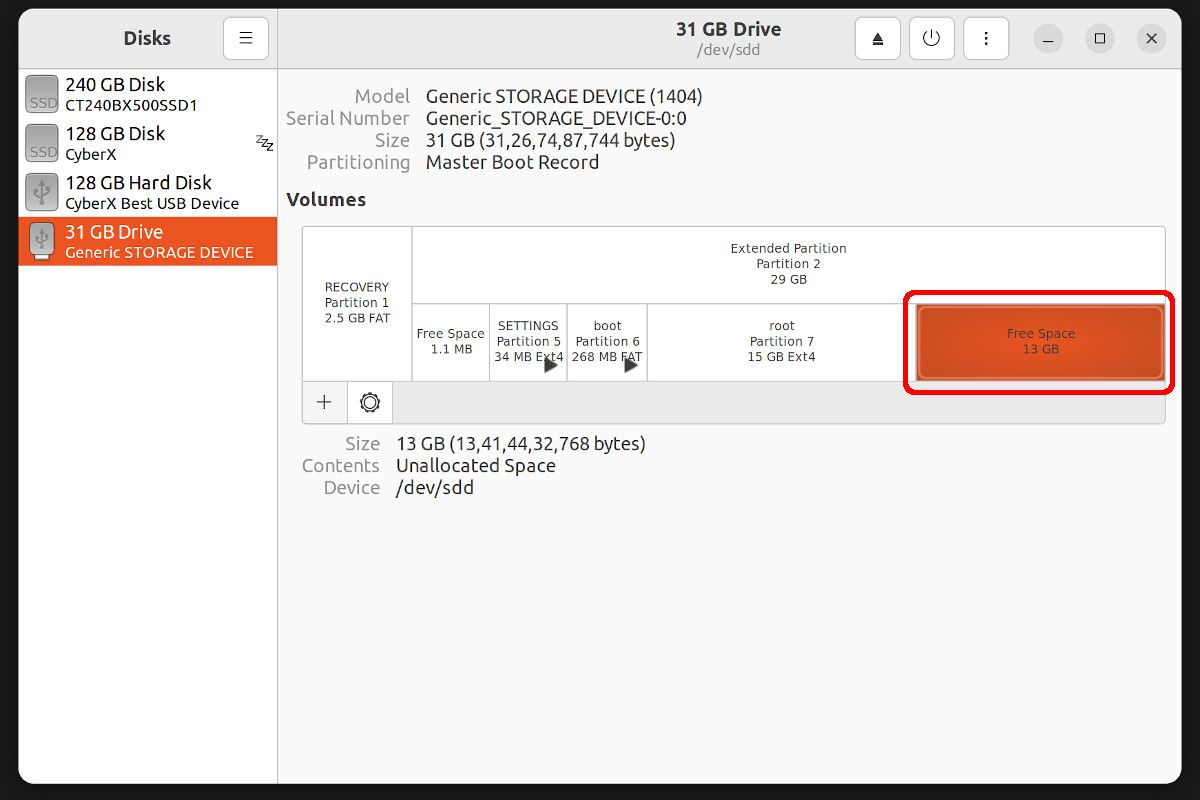

روی تغییر اندازه کلیک کنید و فضای آزاد ایجاد می شود.

پس از اتمام، رسانه را از این رایانه خارج کنید. آن را به رزبری پای خود وصل کرده و آن را بوت کنید.

ابزارهای مورد نیاز برای رمزگذاری را نصب کنید

ترمینال را باز کنید و ابزار Disks را روی Pi نصب کنید:

sudo apt install gnome-disk-utility -y

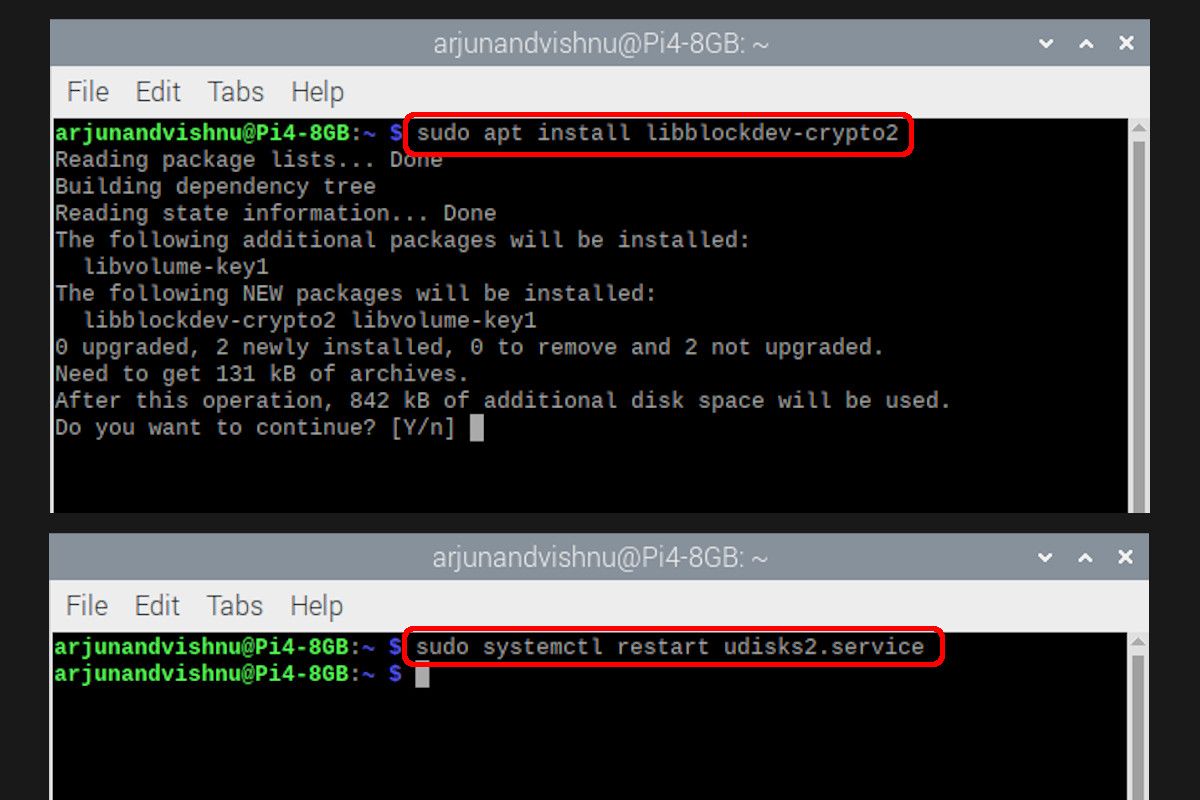

از آنجایی که به رمزگذاری نیاز است، افزونه رمزنگاری زیر را نصب کنید:

sudo apt install libblockdev-crypto2 -y

سرویس دیسک ها را مجددا راه اندازی کنید:

sudo systemctl restart udisks2.service

راه اندازی رمزگذاری با استفاده از رابط کاربری گرافیکی: راه آسان

ابزار Disks را از منو یا با دستور زیر باز کنید:

gnome-disks

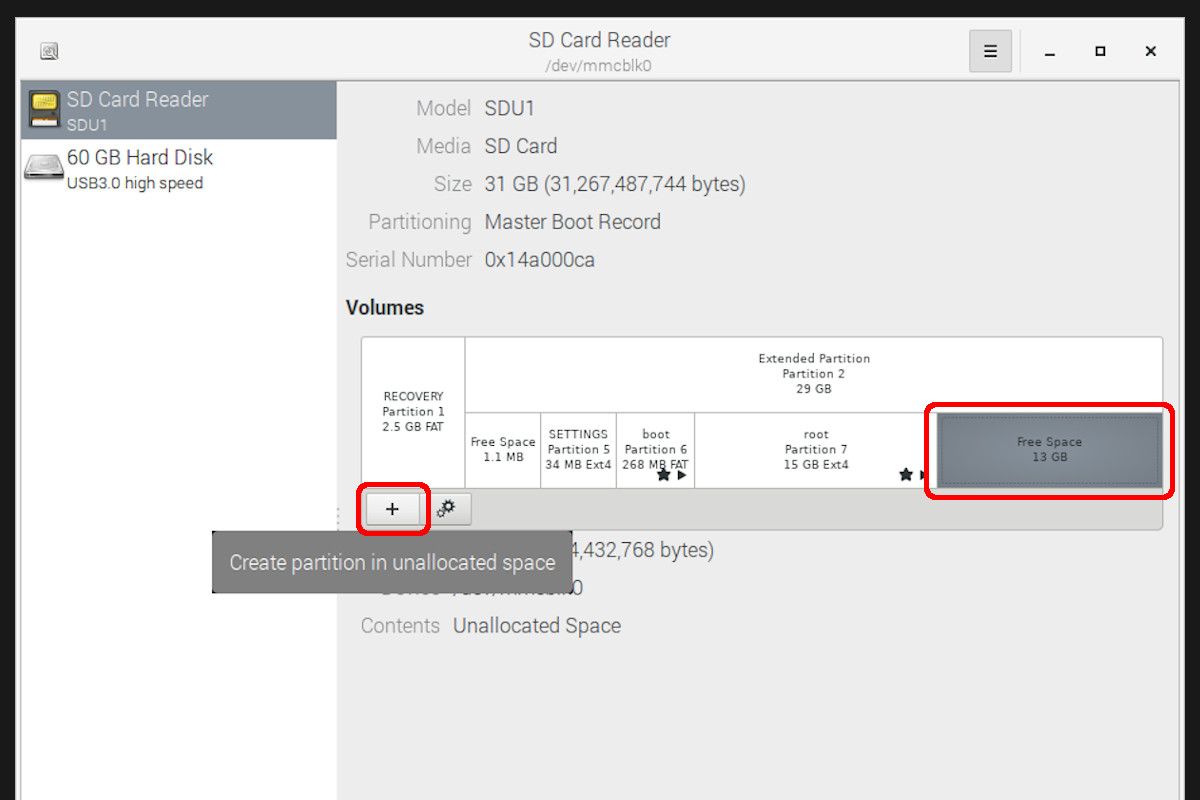

Free Space را انتخاب کنید و روی علامت + کلیک کنید تا پارتیشن ایجاد شود.

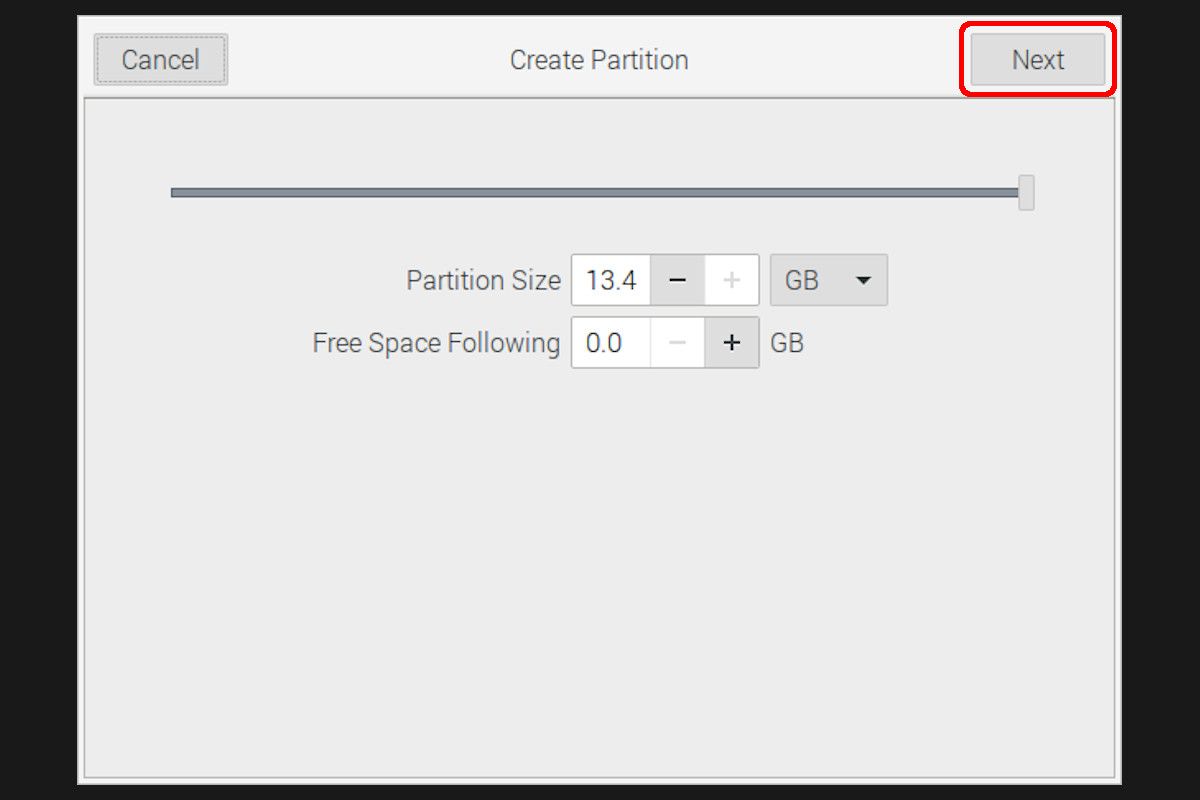

اندازه پارتیشن را در حداکثر پیش فرض خود بگذارید و روی Next کلیک کنید.

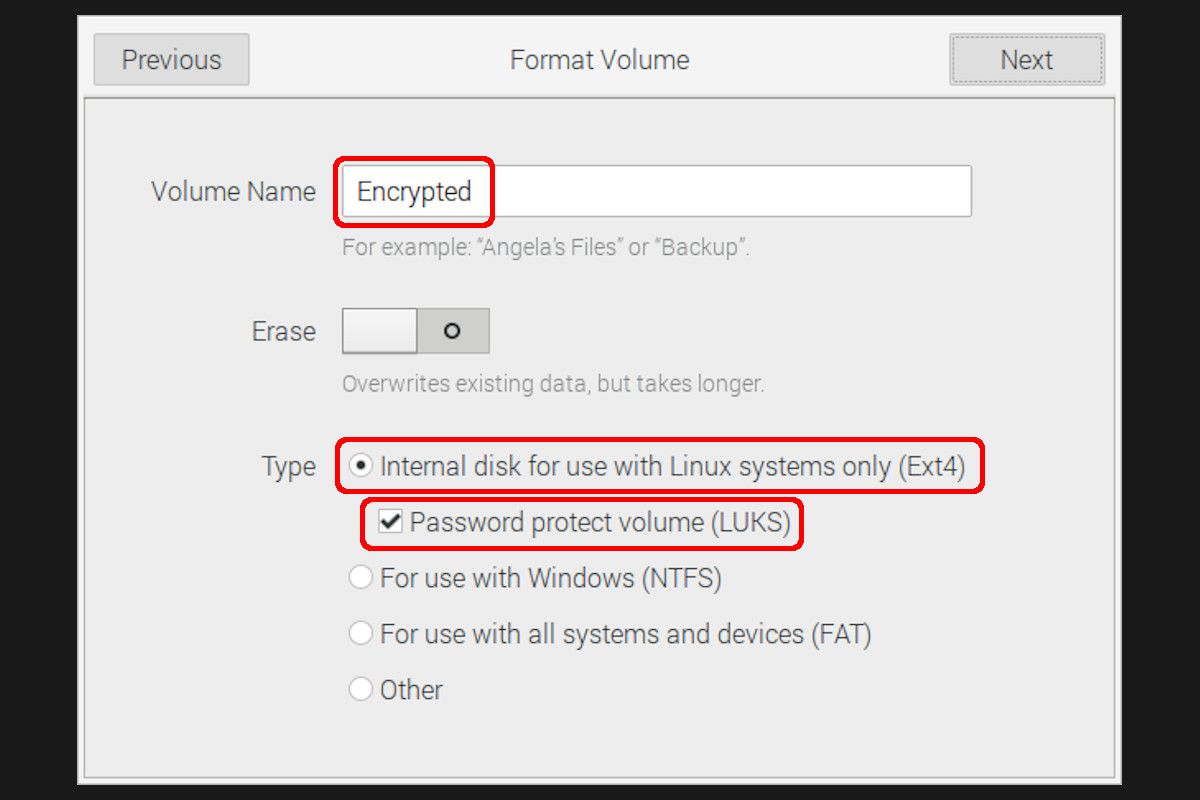

یک نام جلد بدهید. به عنوان مثال، رمزگذاری شده است. EXT4 را انتخاب کرده و Password protect volume (LUKS) را علامت بزنید.

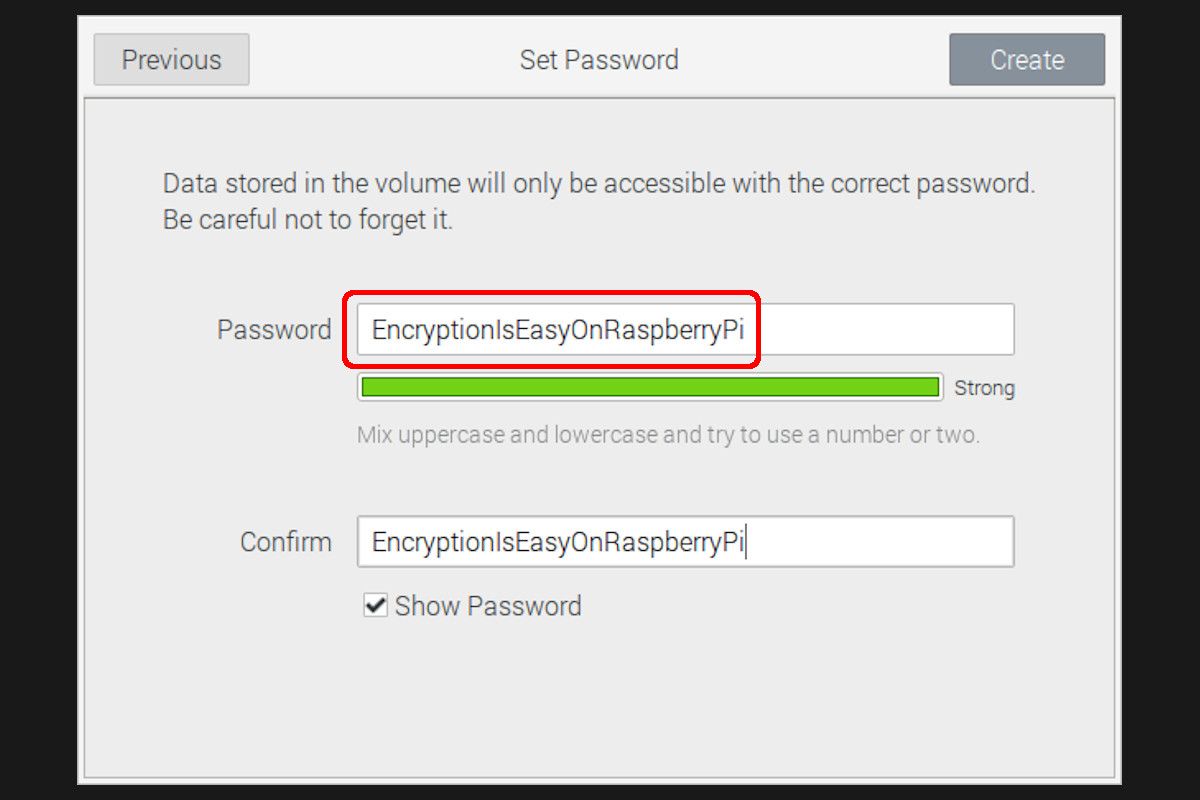

یک عبارت عبور قوی بدهید. در حالی که توصیه می شود از ترکیبی از اعداد و کاراکترهای خاص استفاده کنید، تنها طولانی بودن گذرواژه، هک کردن آن را از طریق brute-forcing غیرممکن می کند. برای مثال، استفاده از یک رمز عبور 17 کاراکتری چند میلیون سال طول میکشد تا از سریعترین رایانههای امروزی استفاده شود. بنابراین می توانید بعد از کوتاه کردن فاصله ها از یک جمله واقعا طولانی استفاده کنید.

روی Create کلیک کنید و پارتیشن رمزگذاری شده باید آماده باشد.

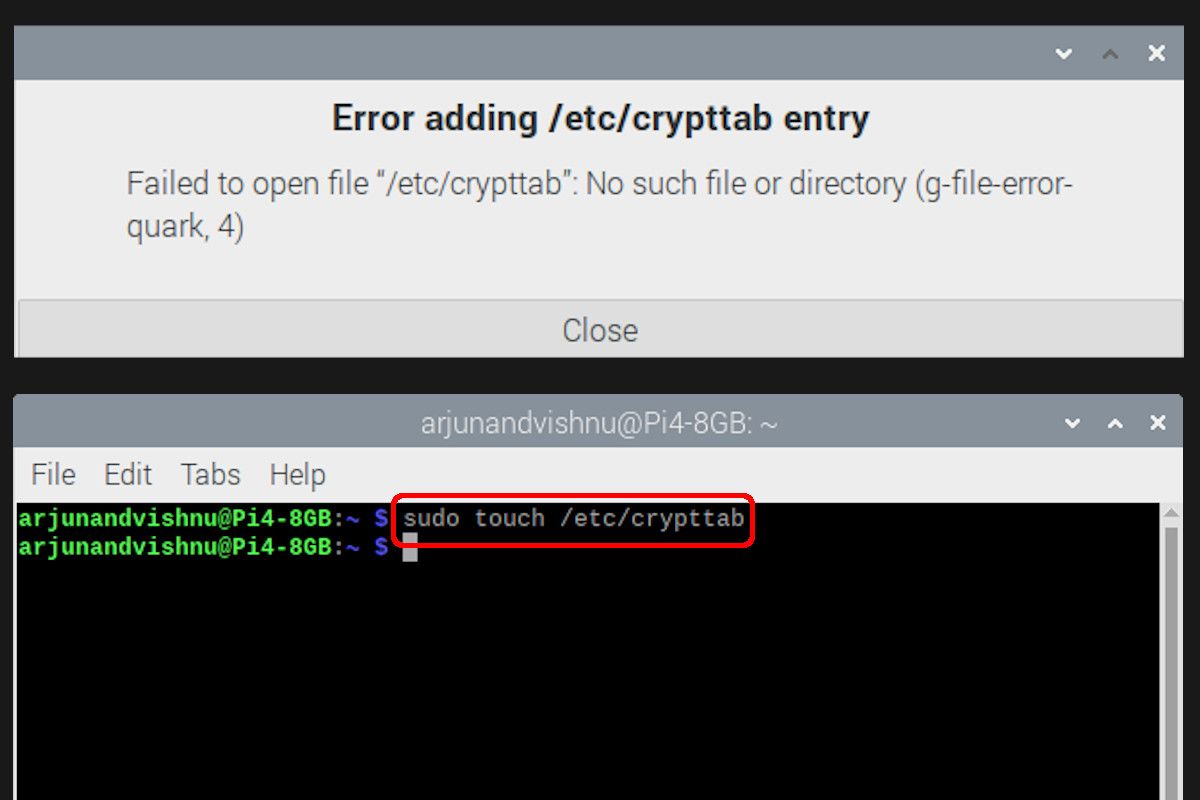

اگر در ورودی /etc/crypttab با خطا مواجه شدید، یک فایل خالی با استفاده از:

sudo touch /etc/crypttab

و سپس فرآیند ایجاد پارتیشن را با استفاده از علامت + تکرار کنید.

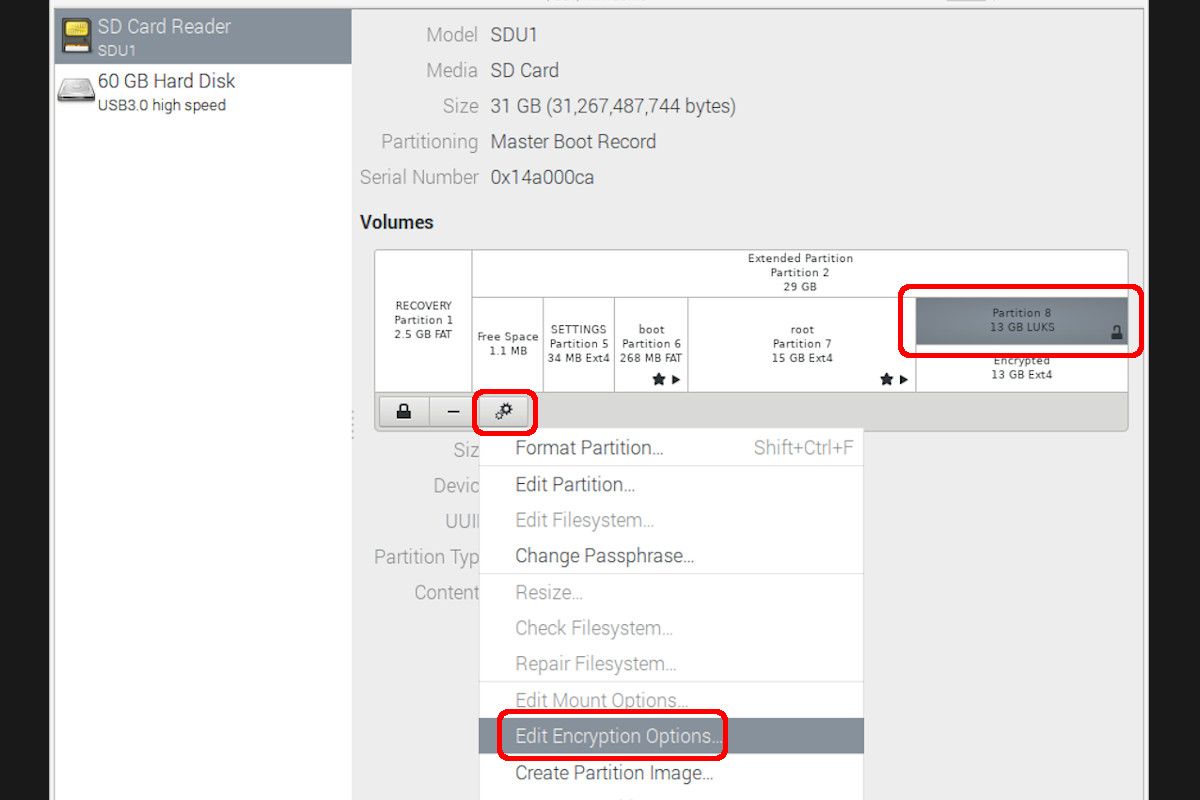

پارتیشن اکنون رمزگذاری شده LUKS است، اما باید در هنگام بوت آنلاک شود. یک ورودی باید در فایل /etc/crypttab ایجاد شود. پارتیشن را انتخاب کنید، روی کنترل چرخ دنده کلیک کنید و Edit Encryption Options را انتخاب کنید.

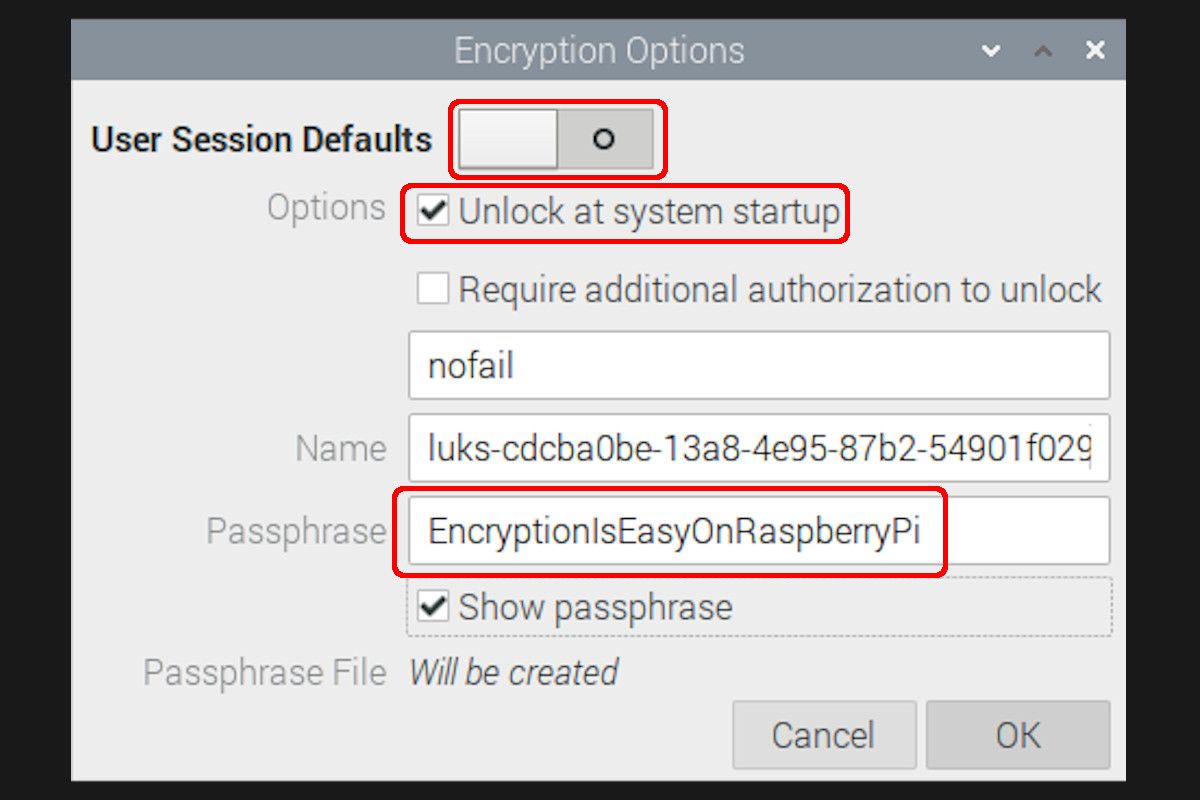

پیشفرضهای جلسه کاربر را تغییر دهید، باز کردن قفل را در هنگام راهاندازی سیستم علامت بزنید، عبارت عبور را وارد کنید و OK را کلیک کنید.

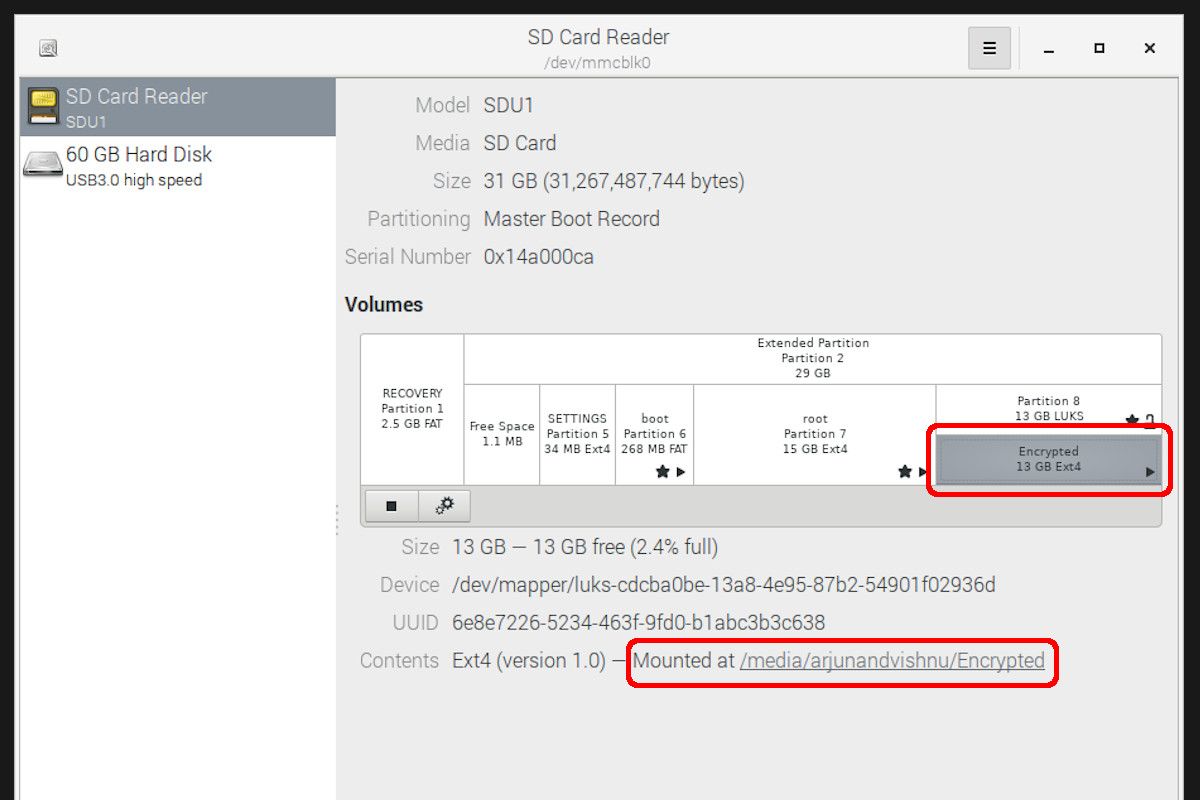

اکنون پارتیشن Encrypted را انتخاب کرده و با استفاده از آیکون پخش آن را سوار کنید. نقطه نصب را کپی کنید.

دایرکتوری Home را به درایو رمزگذاری شده منتقل کنید

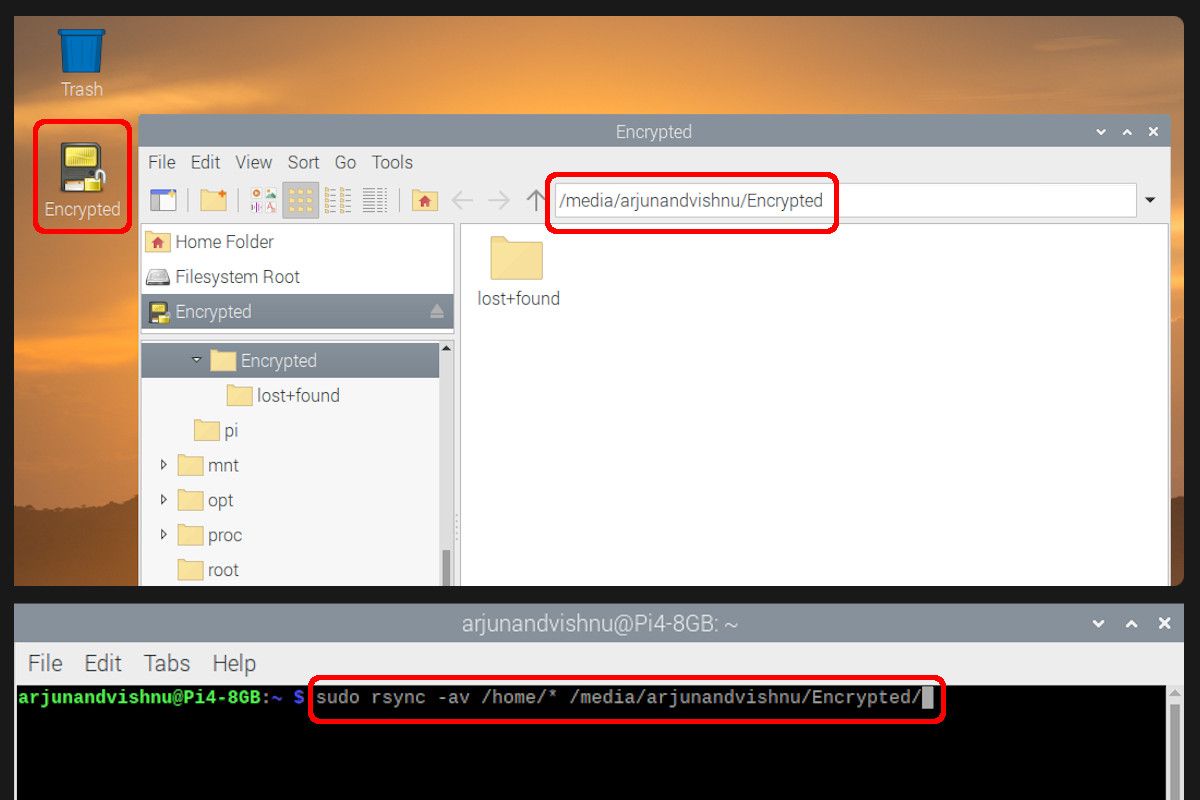

برای ایمنی، دایرکتوری اصلی را هماکنون کلون کنید و بعد از موفقیتآمیز شدن فرآیند، فهرست منبع را حذف کنید (نام کاربری خود را جایگزین «arjunandvishnu» کنید).

sudo rsync -av /home/* /media/arjunandvishnu/Encrypted/

مالکیت فایل های کپی شده را به کاربر صحیح واگذار کنید:

sudo chown -Rv arjunandvishnu:arjunandvishnu /media/arjunandvishnu/Encrypted/arjunandvishnu

اگر بیش از یک کاربر وجود دارد، تکرار کنید:

sudo chown -Rv pi:pi /media/arjunandvishnu/Encrypted/pi

دیسک را به صورت خودکار سوار کنید

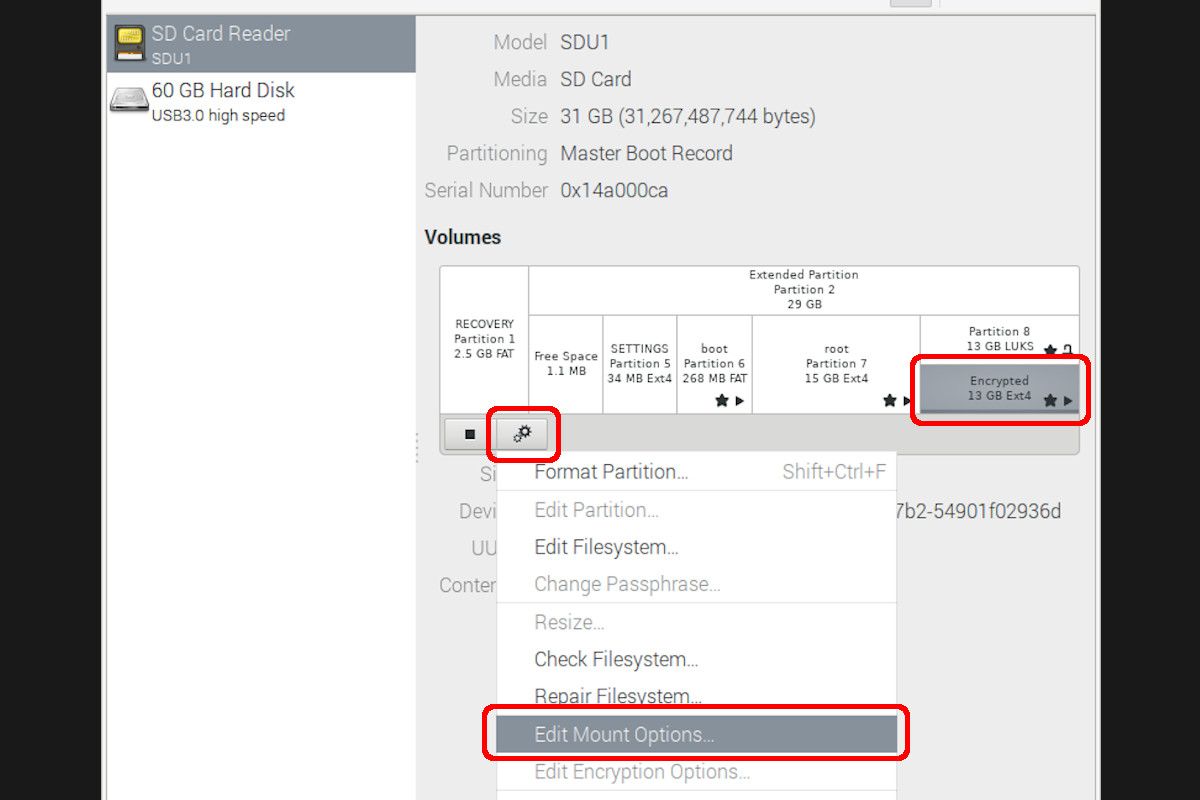

این پارتیشن رمزگذاری شده باید به طور خودکار در هنگام بوت نصب شود. دیسک رمزگذاری شده را انتخاب کنید، روی کنترل چرخ دنده کلیک کنید و گزینه های Edit Mount را انتخاب کنید.

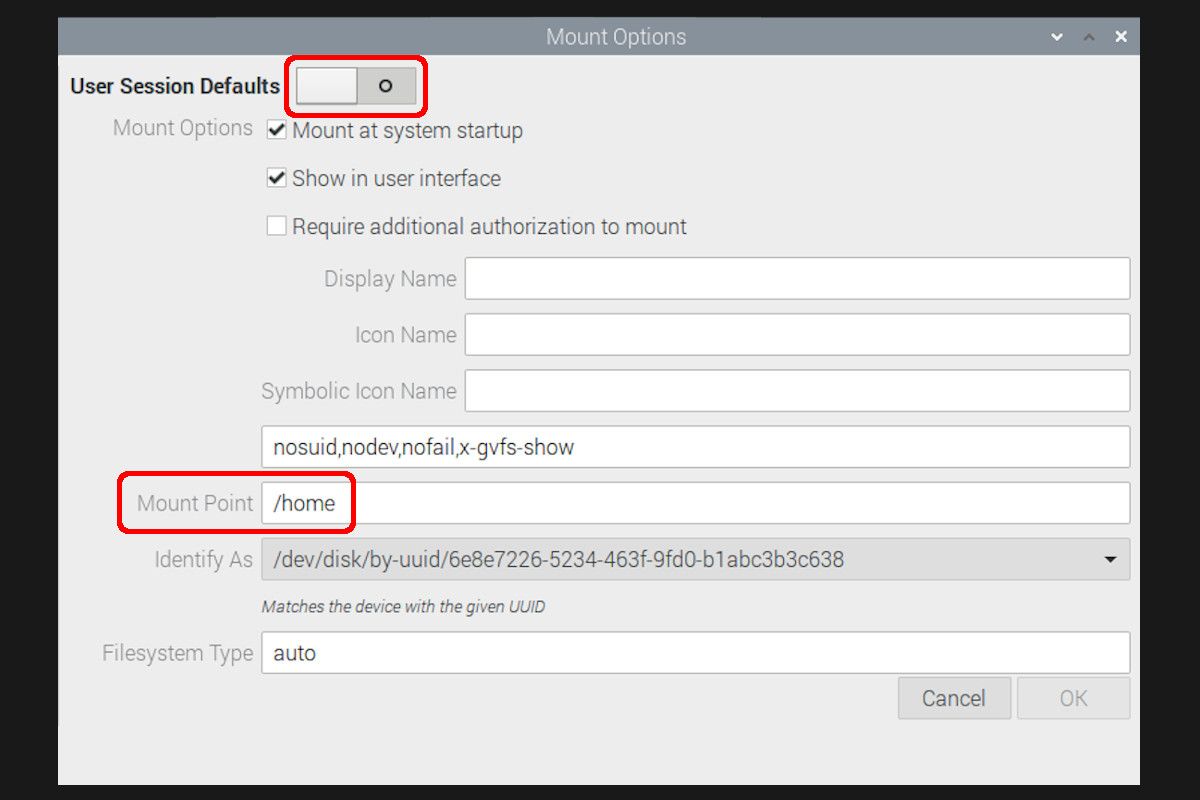

پیشفرضهای جلسه کاربر را تغییر دهید و Mount Point را روی /home قرار دهید. این یک ورودی به فایل /etc/fstab اضافه می کند.

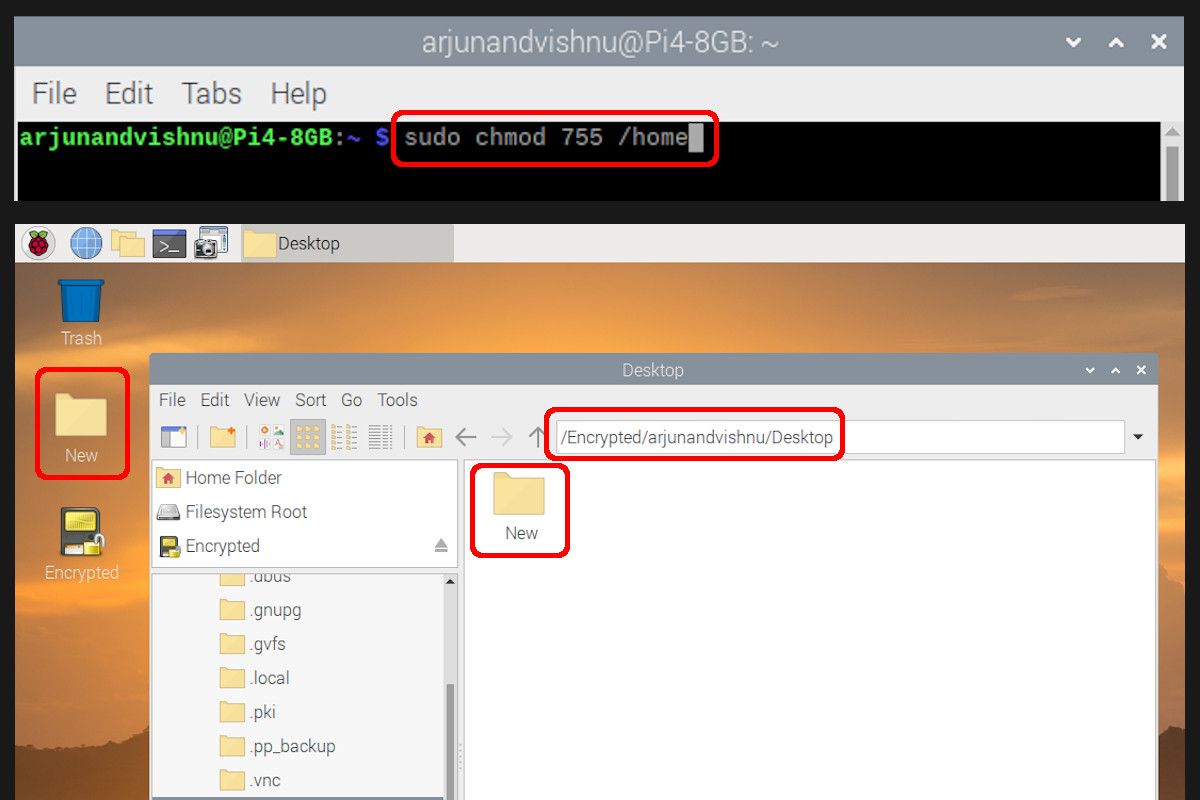

Pi را مجددا راه اندازی کنید و وارد شوید. اولاً، دایرکتوری خانه باید 755 مجوز داشته باشد:

sudo chmod 755 /home

برای بررسی اینکه آیا پارتیشن Encrypted برای /home استفاده می شود، یک پوشه خالی در دسکتاپ ایجاد کنید و با پیمایش به آن از طریق دایرکتوری Encrypted تأیید کنید.

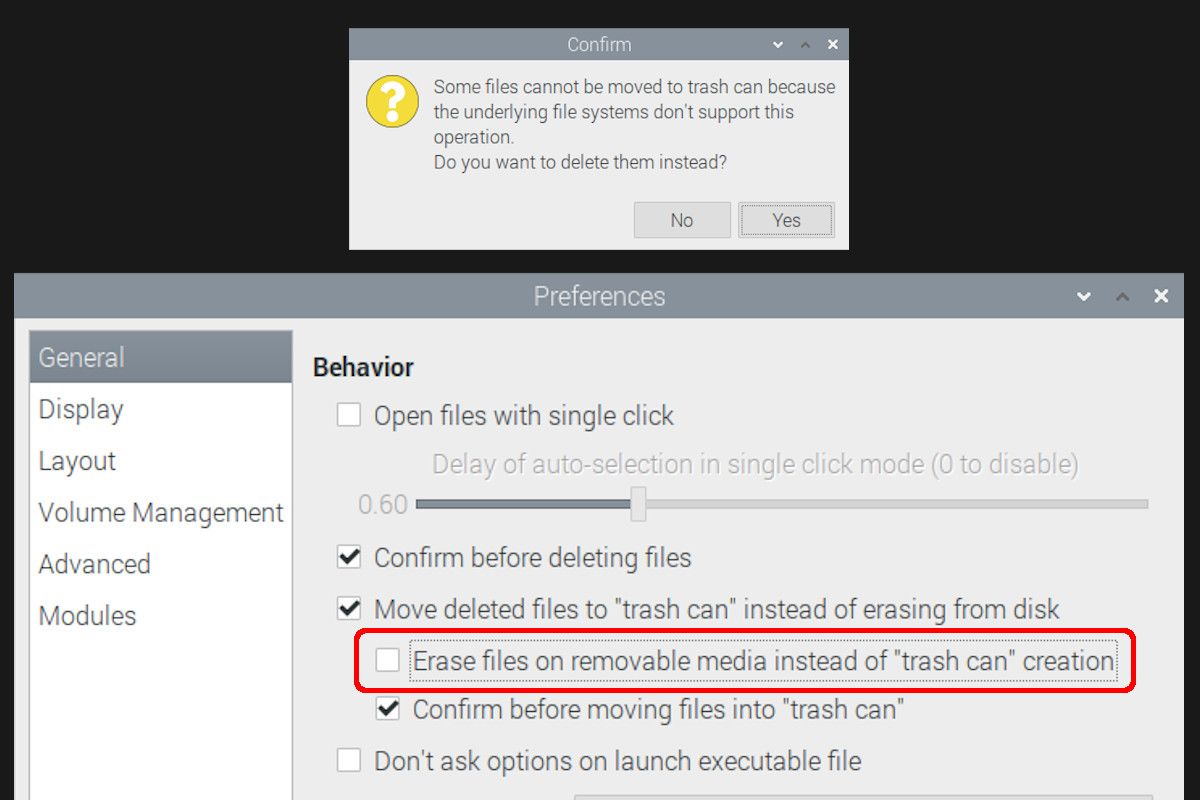

توجه داشته باشید که در سیستم عامل Raspberry Pi، مدیر فایل پیشفرض (pcmanfm) اجازه حذف در سطل بازیافت درایوهای قابل جابجایی را میدهد. برای فعال کردن حذف در سطل بازیافت، علامت تنظیمات را در Preferences بردارید.

کلمه عبور رمزگذاری ذخیره شده را حذف کنید

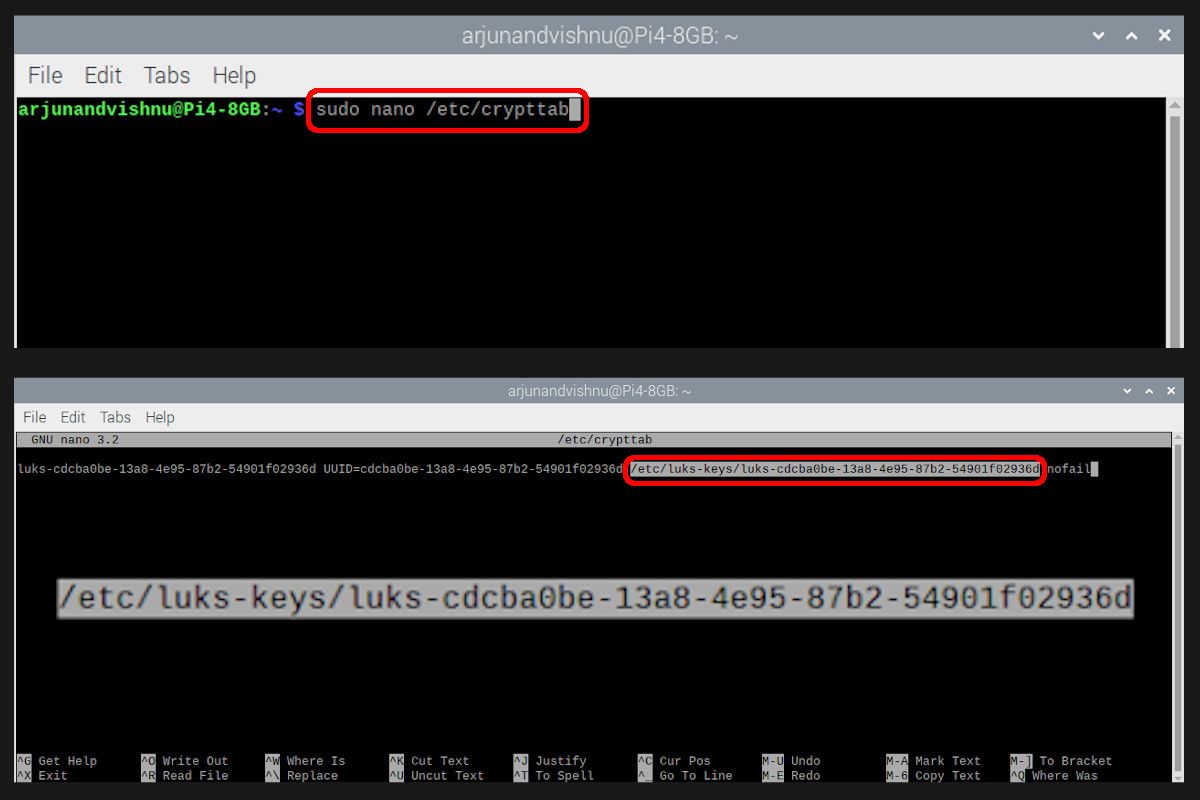

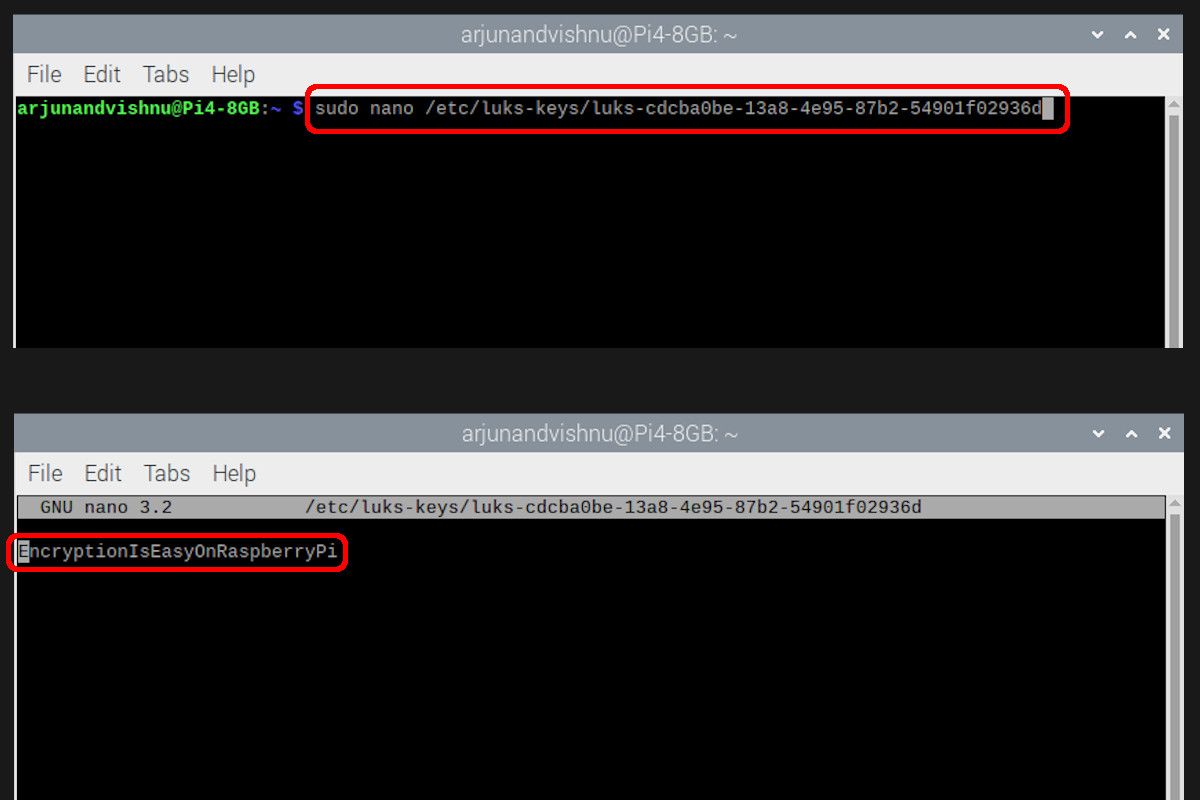

پیش از این، هنگام پیکربندی رمزگذاری، عبارت عبور ذخیره شده بود. این پیکربندی در فایل /etc/crypttab ایجاد شده است.

فایل luks-key شما بدون رمز ذخیره می شود و باز کردن آن رمز عبور را نشان می دهد. این یک خطر امنیتی است و باید مورد توجه قرار گیرد. خوب نیست قفل و کلید را کنار هم بگذارید.

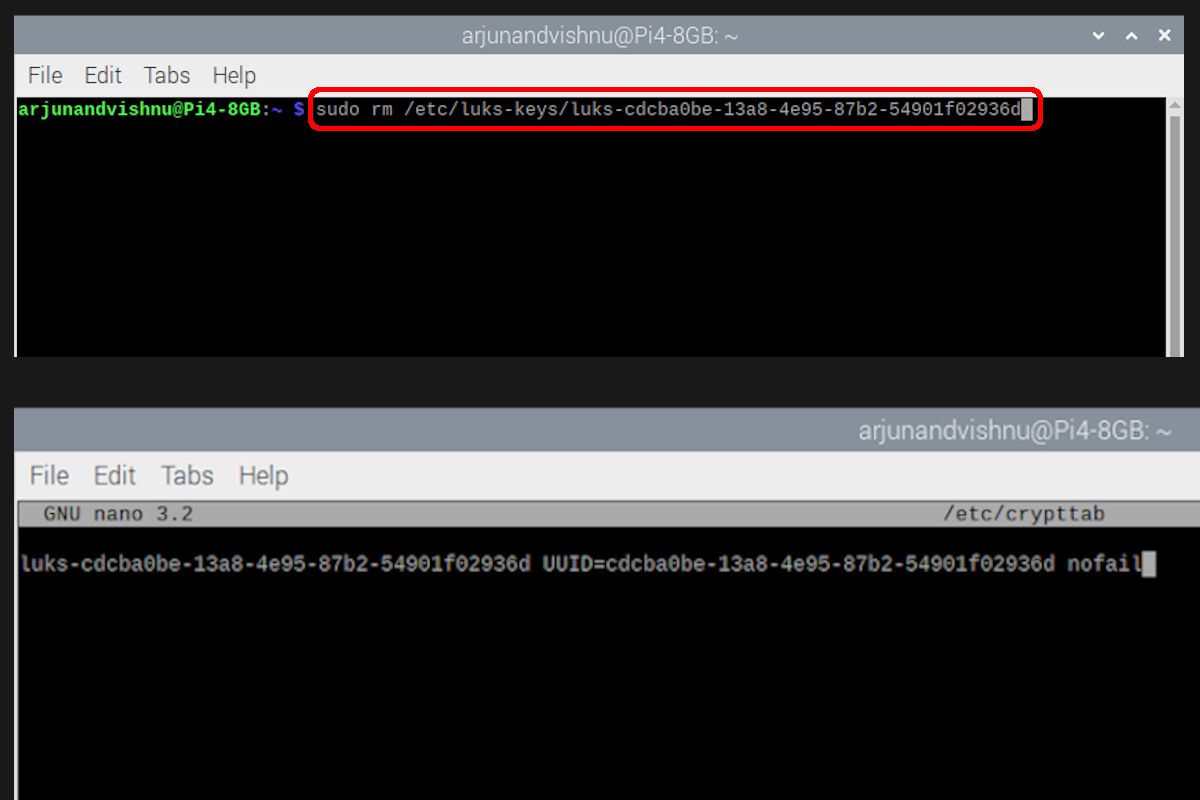

فایل luks-key خود را حذف کنید و مرجع آن را از /etc/crypttab حذف کنید.

sudo rm /etc/luks-keys/YOUR-KEY

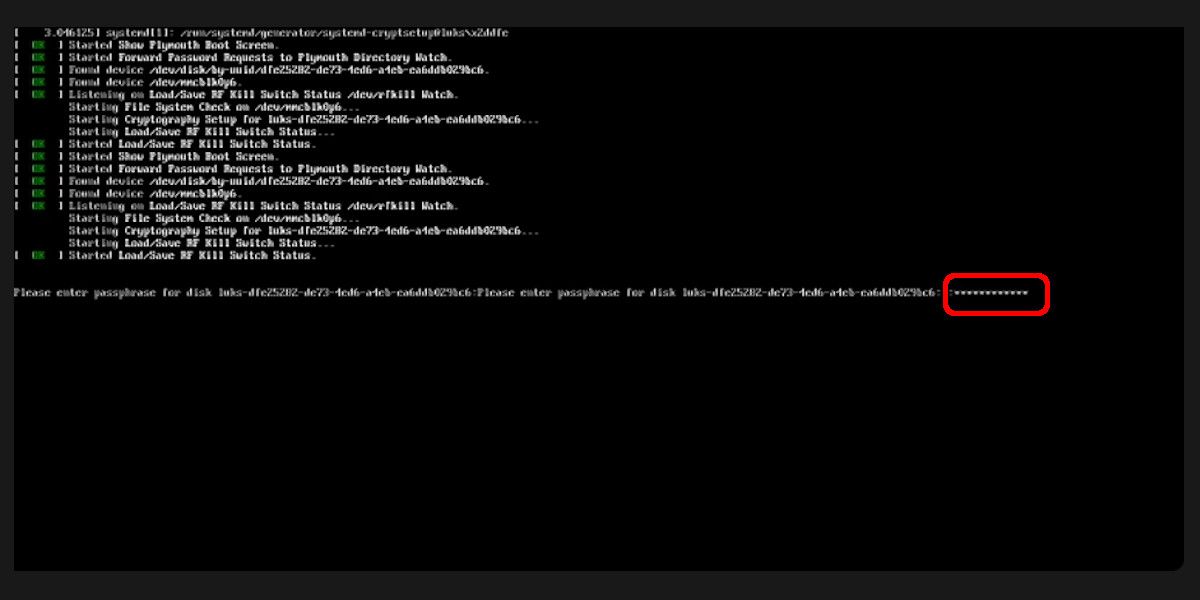

اکنون، هر بار که شما بوت میشوید، Pi در ابتدا کلمه عبور رمزگذاری را درخواست میکند. این رفتار مورد انتظار است.

اگر صفحه خالی نمایش داده شد، از کلید پیکان بالا/پایین برای نمایش صفحه ورود استفاده کنید. از Backspace برای پاک کردن هر کاراکتر و کلید عبارت عبور رمزگذاری خود استفاده کنید. پارتیشن رمزگذاری شده را باز می کند.

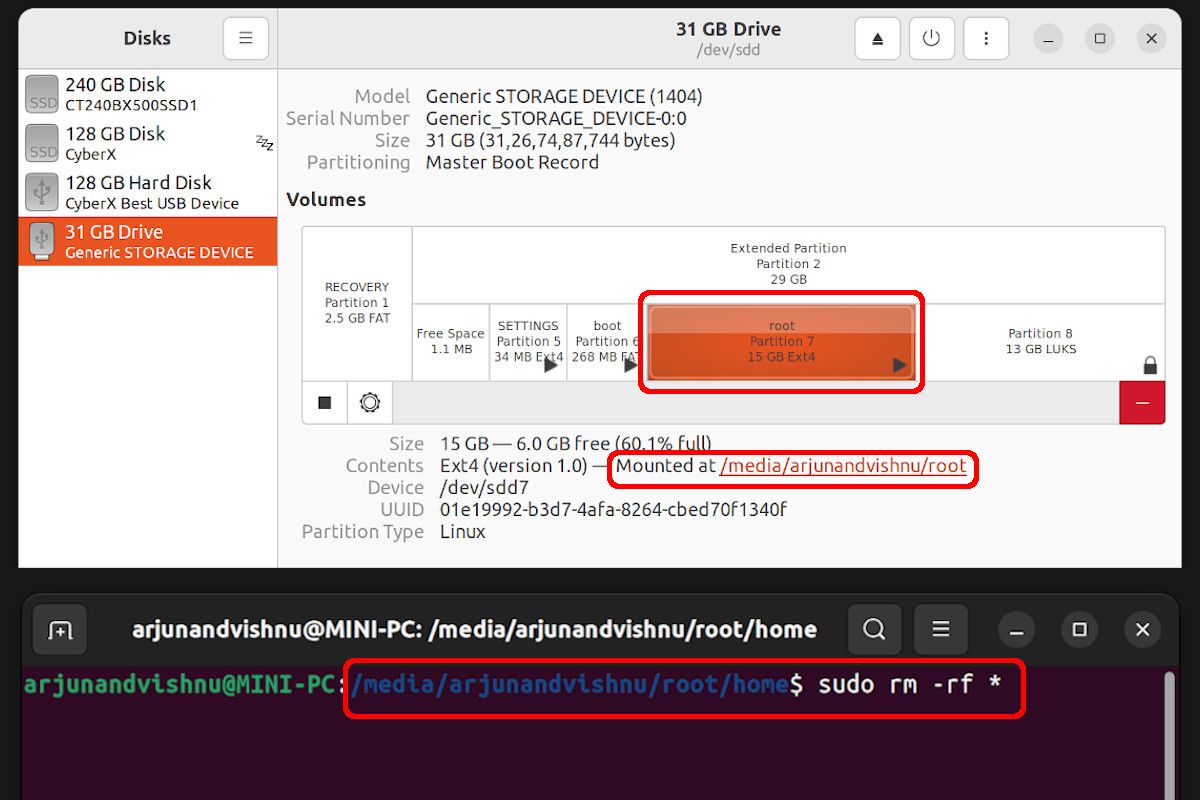

فهرست راهنمای خانه قدیمی را حذف کنید

قبلاً به جای جابجایی، دایرکتوری خانه را کپی می کردید. محتویات دایرکتوری قدیمی هنوز رمزگذاری نشده است و اگر اطلاعات حساس هستند باید حذف شوند. برای انجام این کار به راحتی، رسانه را روی رایانه دیگری نصب کنید. به فهرست اصلی OLD در پارتیشن ریشه درایو خارجی نصب شده بروید و آن را حذف کنید (مراقب باشید).

رمزگذاری در Raspberry Pi آسان است

ایمن کردن اطلاعات شما موضوعی است که اغلب باعث می شود در ابتدا مایل بیشتری را طی کنید، اما بعداً نتیجه خوبی خواهد داشت. اما و اگرهای زیادی در مورد رمزگذاری در اینجا پوشش داده شده است. اما در اصل، دستورالعمل ها ساده و پیاده سازی آسان است. هیچ دلیلی برای ترساندن در مورد رمزگذاری وجود ندارد. بازیابی داده ها نیز آسان است، تا زمانی که رمز رمزگذاری را فراموش نکنید.

اگر این رمزگذاری همراه با انعکاس داده های RAID-1 تنظیم شود، امنیت و همچنین ایمنی داده های شما را در برابر خرابی درایو فیزیکی ارائه می دهد و راه اندازی کامل را تکمیل می کند.