اگر مشکوک هستید که مشکلی در حال رخ دادن است، در اینجا نحوه بررسی دستی رایانه شخصی خود برای اتصالات مشکوک و فعالیت فرآیندی آورده شده است.

کی لاگرها، کریپجکرها، جاسوسافزارها و روتکیتها همه انواع بدافزارهایی هستند که هکرها از آنها برای آلوده کردن دستگاههای قربانیان استفاده میکنند. در حالی که برخی از این عفونتها به هکرها اجازه میدهند از راه دور به رایانه قربانی متصل شوند، برخی دیگر ضربههای کلید فرد را کنترل میکنند، از منابع سیستم استفاده میکنند یا به سادگی از فعالیت فرد مورد نظر جاسوسی میکنند.

اگر مشکوک هستید که دستگاه ویندوز شما ممکن است هک شده باشد، در اینجا چند قدم عملی وجود دارد که می توانید برای بررسی آن انجام دهید.

قبل از شروع…

قبل از بررسی اینکه آیا دستگاه شما در معرض خطر قرار گرفته است، همه برنامه های شخص ثالث و ویندوز را ببندید. این کار ورودیهای Task Manager یا هر جایگزین دیگری برای Task Manager را که ممکن است استفاده میکنید کاهش میدهد و به شما امکان میدهد به طور موثر اتصالات مشکوک ایجاد شده در رایانه خود را شناسایی کنید.

پس از آن، با استفاده از Microsoft Defender یا هر نرم افزار آنتی ویروس شخص ثالث قابل اعتمادی که معمولاً استفاده می کنید، اسکن بدافزار را روی دستگاه خود اجرا کنید. این مرحله به شما کمک میکند عفونتهای نوری داخل دستگاهتان را شناسایی کرده و بهطور خودکار حذف کنید، و هنگام جستجوی عفونتهای شدیدتر یا نقضهای امنیتی، حواس شما را پرت نمیکند.

هنگامی که تمام فرآیندهای غیرضروری را تعطیل کردید و یک اسکن بدافزار را انجام دادید، می توانید به دنبال هر گونه برنامه مخربی که در کمین سیستم شما وجود دارد، بگردید.

چگونه دستگاه خود را برای جاسوس افزار یا تلاش برای هک بررسی کنیم

در عصر مدرن، عفونتهای بدافزار معمولاً طوری برنامهریزی میشوند که به طور فعال (اما مخفیانه) روی رایانه قربانی کار کنند. به عنوان مثال، کریپجکرها از منابع رایانه قربانیان برای استخراج کریپتو استفاده میکنند، کی لاگرها اعتبار ورود به سیستم را با نظارت بر ضربههای کلید جمعآوری میکنند، و جاسوسافزار فعالیت کاربران را در زمان واقعی ردیابی میکند و آن را با هکرها به اشتراک میگذارد.

هر یک از این انواع بدافزار متکی به یک اتصال راه دور به سرور هکر است که در آن دادهها ارسال میشود، نرمافزار ماینینگ اجرا میشود، یا هر چیز دیگری که هکر سعی در انجام آن دارد. با شناسایی آن اتصالات مشکوک ایجاد شده در دستگاه ما، می توانیم تعیین کنیم که آیا دستگاه ما واقعاً به خطر افتاده است یا خیر.

1. اتصالات مشکوک را بررسی کنید

شما می توانید اتصالات مشکوک را در رایانه خود به روش های مختلفی بررسی کنید، اما روشی که به شما نشان خواهیم داد از یک ابزار داخلی به نام Command Prompt در ویندوز استفاده می کند. در اینجا نحوه یافتن اتصالات راه دور تنظیم شده با دستگاه خود با استفاده از Command Prompt آمده است:

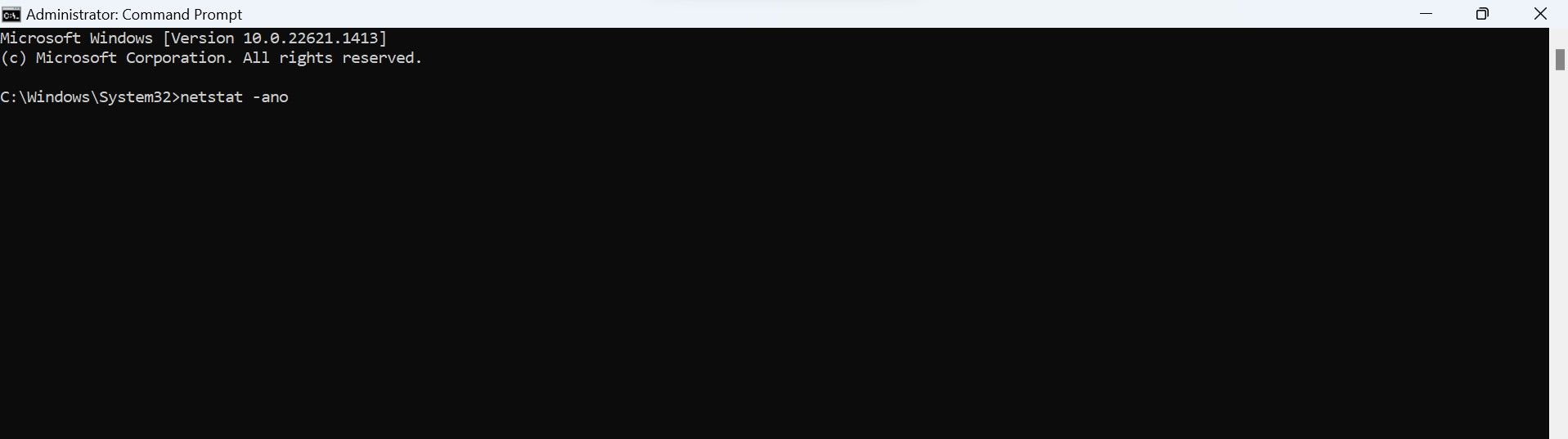

- در جستجوی ویندوز عبارت Command Prompt را تایپ کنید.

- روی برنامه Command Prompt کلیک راست کرده و روی Run as administrator کلیک کنید.

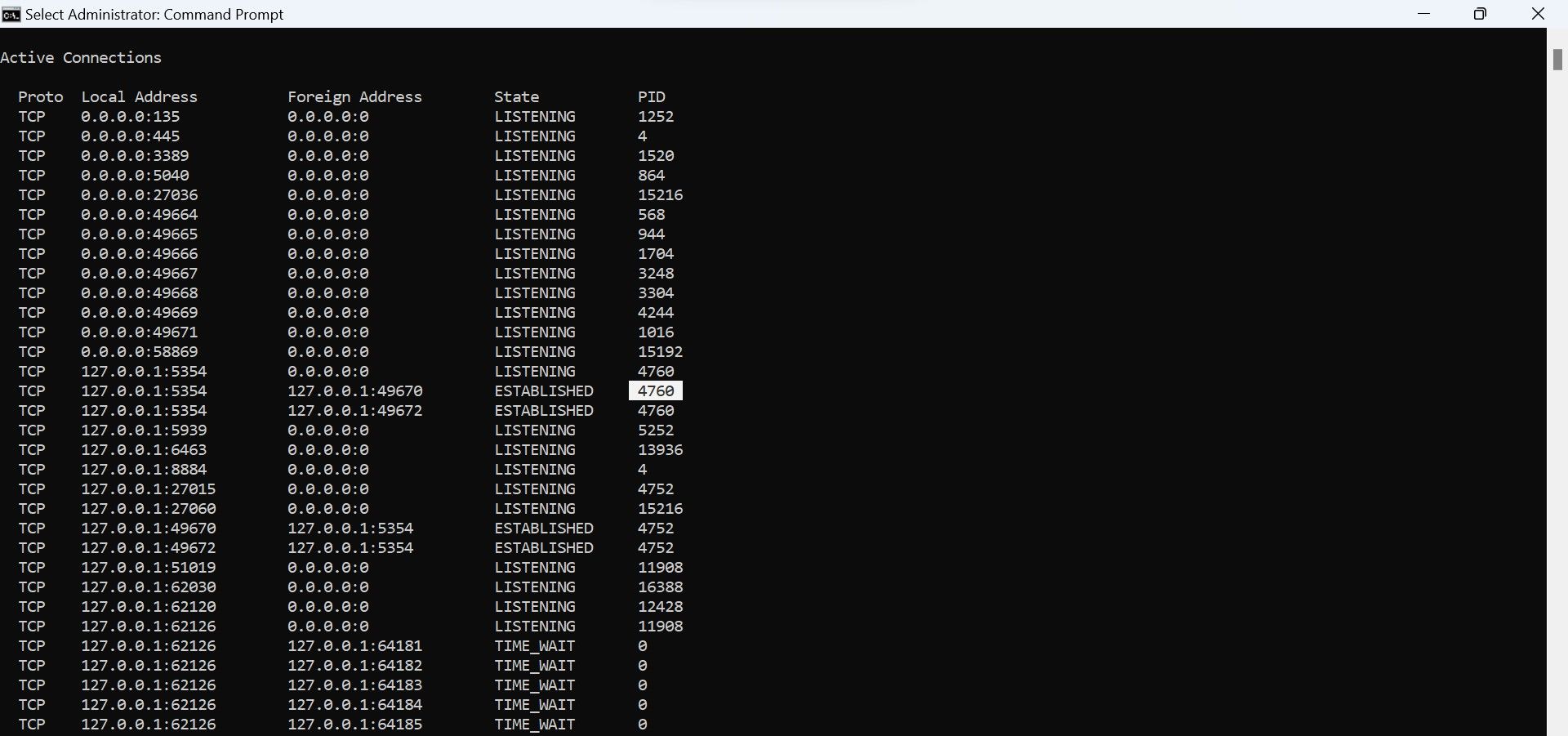

- به سادگی دستور زیر را تایپ کرده و Enter را بزنید. netstat -ano

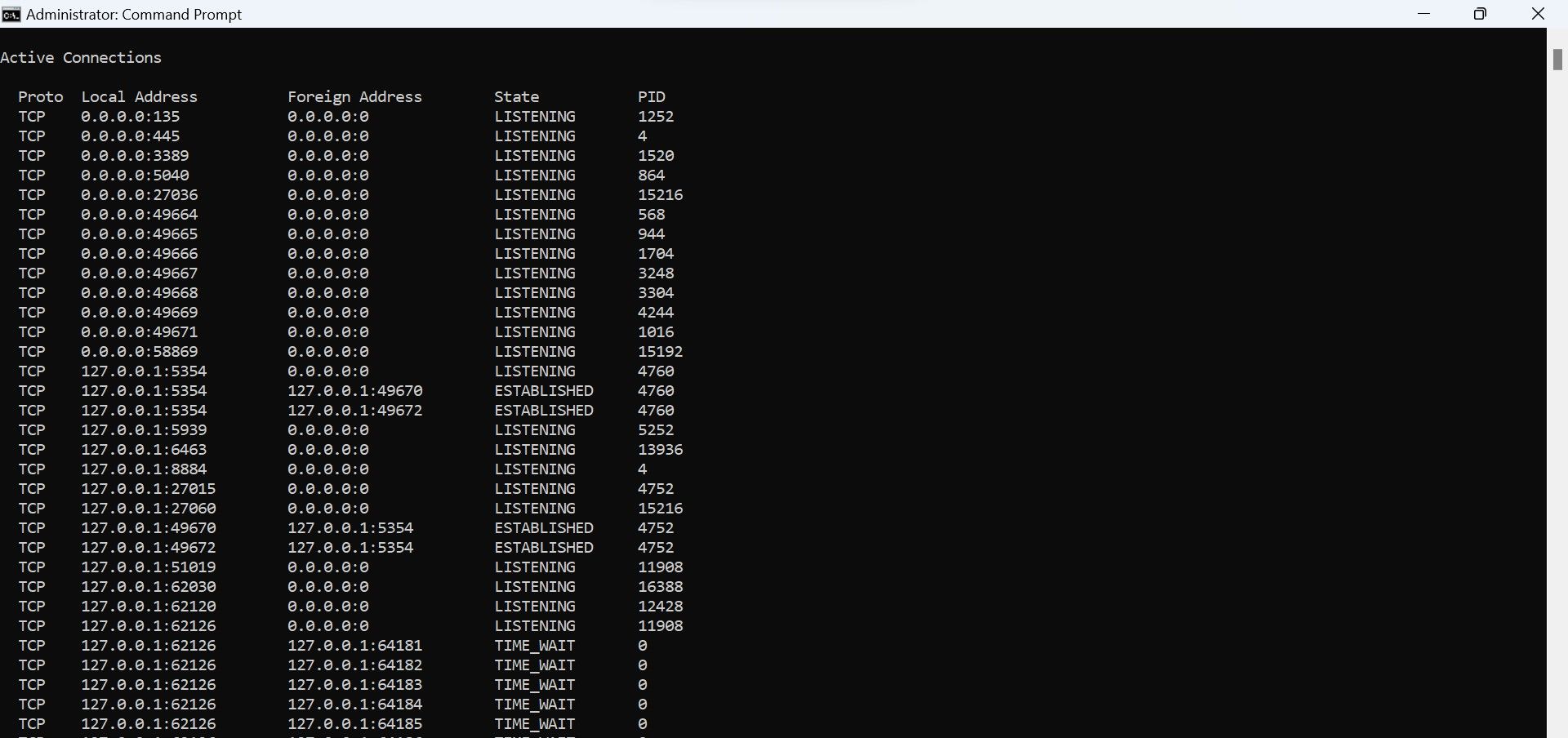

دستور بالا تمام اتصالات TCP را که برنامه ها، برنامه ها و سرویس ها برای هاست های راه دور ایجاد کرده اند به شما نشان می دهد.

عمدتاً به ستون State توجه کنید، که در آن سه عبارت اصلی را خواهید یافت: Established، Listening و Time_Wait. از این سه، روی اتصالاتی تمرکز کنید که حالت آنها به عنوان Established شناخته می شود. وضعیت “تأسیس شده” نشان دهنده یک اتصال بی درنگ بین رایانه شما و آدرس IP راه دور است.

اگر تعداد زیادی از ارتباطات برقرار شده را مشاهده کردید، وحشت نکنید. بیشتر اوقات، این اتصالات به سرور شرکتی که شما از خدمات آن استفاده می کنید، مانند گوگل، مایکروسافت و غیره ایجاد می شود. با این حال، باید هر یک از این اتصالات را جداگانه تجزیه و تحلیل کنید. این به شما کمک می کند تا تعیین کنید که آیا اتصالات مشکوکی به سرور یک هکر ایجاد شده است یا خیر.

Command Prompt را نبندید. در مراحل بعدی از اطلاعات netstat استفاده خواهیم کرد.

2. هر گونه ارتباطی که مشکوک به نظر می رسد را تجزیه و تحلیل کنید

در اینجا نحوه تجزیه و تحلیل اتصالات مشکوک آمده است:

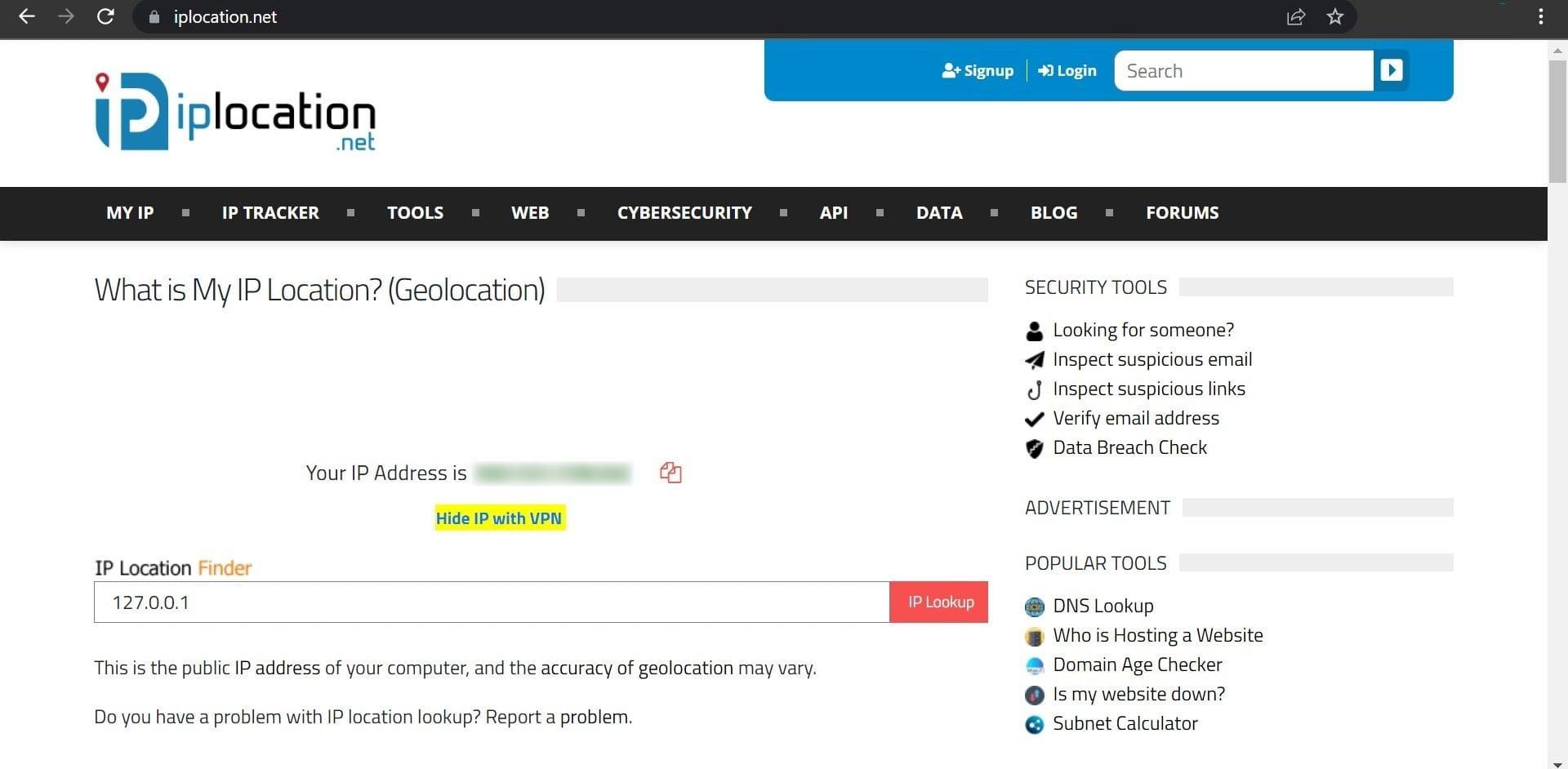

- آدرس IP را از ستون آدرس خارجی در Command Prompt کپی کنید.

- به یک سایت محبوب جستجوی مکان IP مانند IPlocation.net بروید.

- آدرس IP کپی شده خود را در اینجا قرار دهید و روی دکمه جستجوی IP کلیک کنید.

این وب سایت اطلاعاتی در مورد آدرس IP در اختیار شما قرار می دهد. ISP و سازمانی که از این آدرس IP استفاده می کنند را بررسی کنید. اگر آدرس IP متعلق به یک شرکت معروف است که از خدمات آن استفاده می کنید، مانند Google LLC، Microsoft Corporation و غیره، جای نگرانی نیست.

با این حال، اگر یک شرکت مشکوک را مشاهده کردید که در اینجا لیست شده است که از خدمات آن استفاده نمی کنید، احتمال زیادی وجود دارد که شخصی از شما جاسوسی کند. بنابراین، باید فرآیند یا سرویس را با استفاده از این آدرس برای اتصال از راه دور شناسایی کنید تا مطمئن شوید که مخرب نیست.

3. هر گونه فرآیند مخرب را پیدا و تجزیه و تحلیل کنید

برای پیدا کردن برنامه مخربی که ممکن است کلاهبرداران برای جاسوسی از دستگاه شما استفاده کرده باشند، باید فرآیند مرتبط را شناسایی کنید. در اینجا نحوه پیدا کردن آن آمده است:

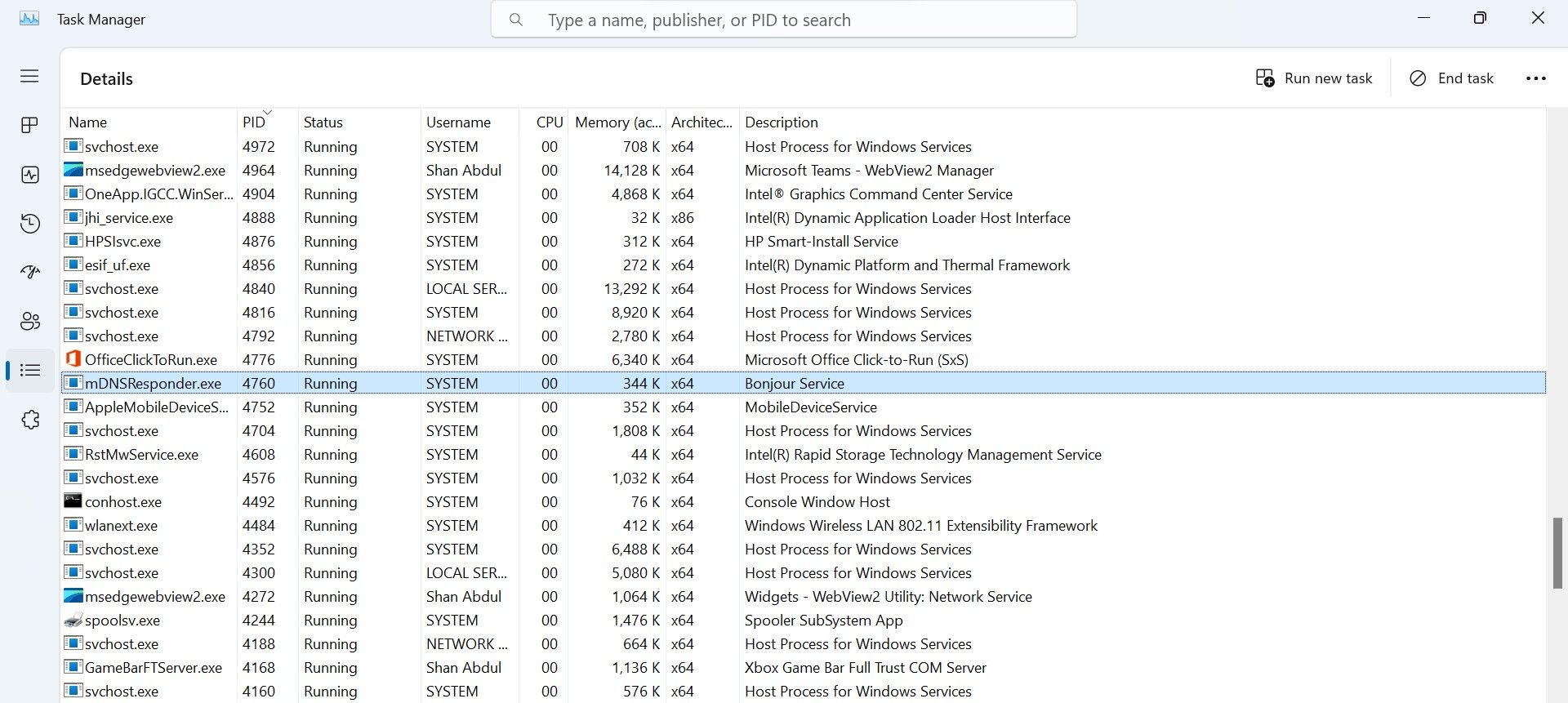

- به PID کنار اتصال مشکوک Established در Command Prompt توجه کنید.

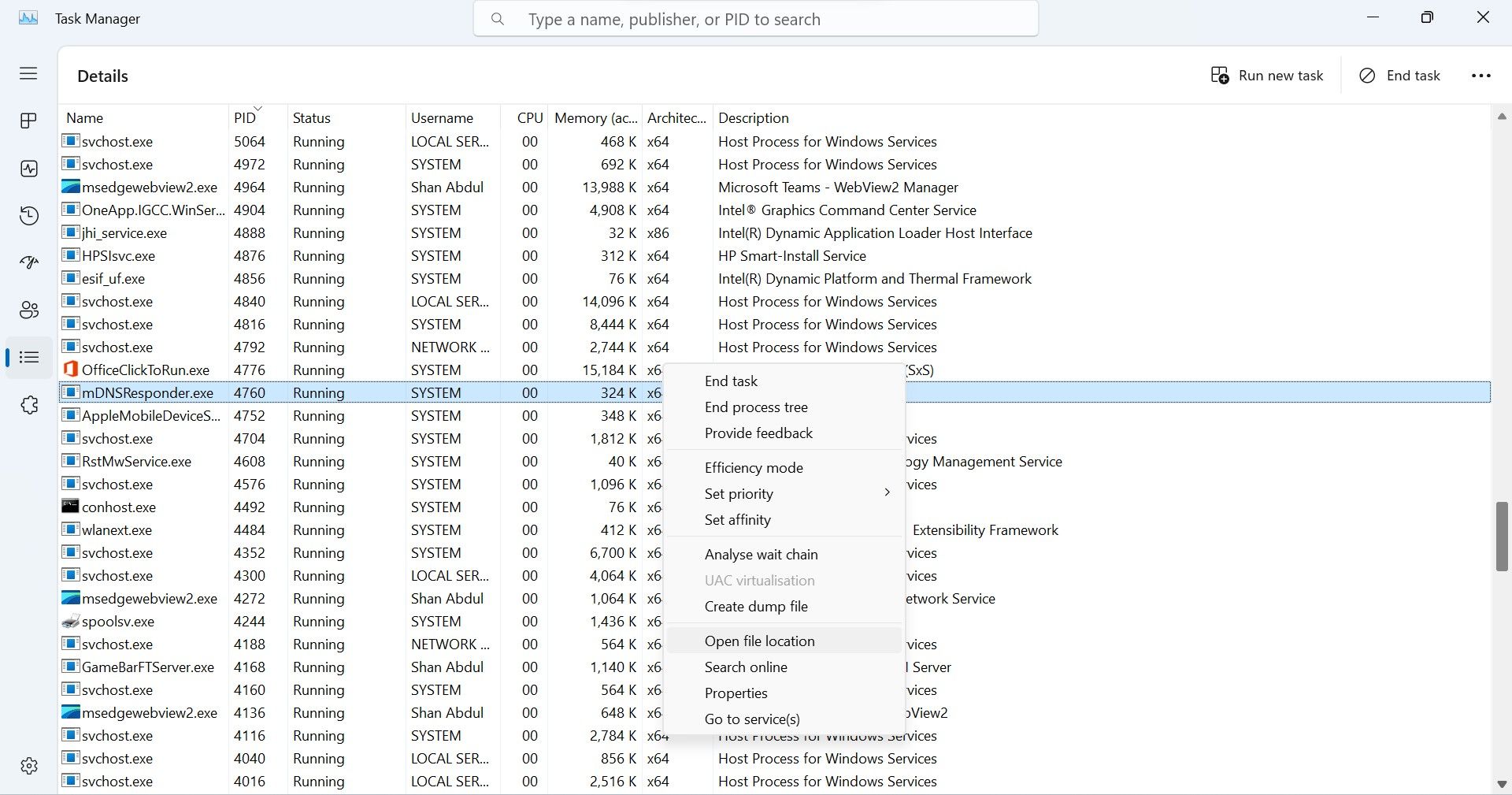

- Task Manager را باز کنید. (روش های مختلف باز کردن Task Manager در ویندوز 10 و 11 را ببینید)

- به تب Details بروید.

- روی ستون PID کلیک کنید تا فرآیندها بر اساس PID آنها مرتب شوند.

- فرآیند را با همان PID که قبلاً یادداشت کردید پیدا کنید.

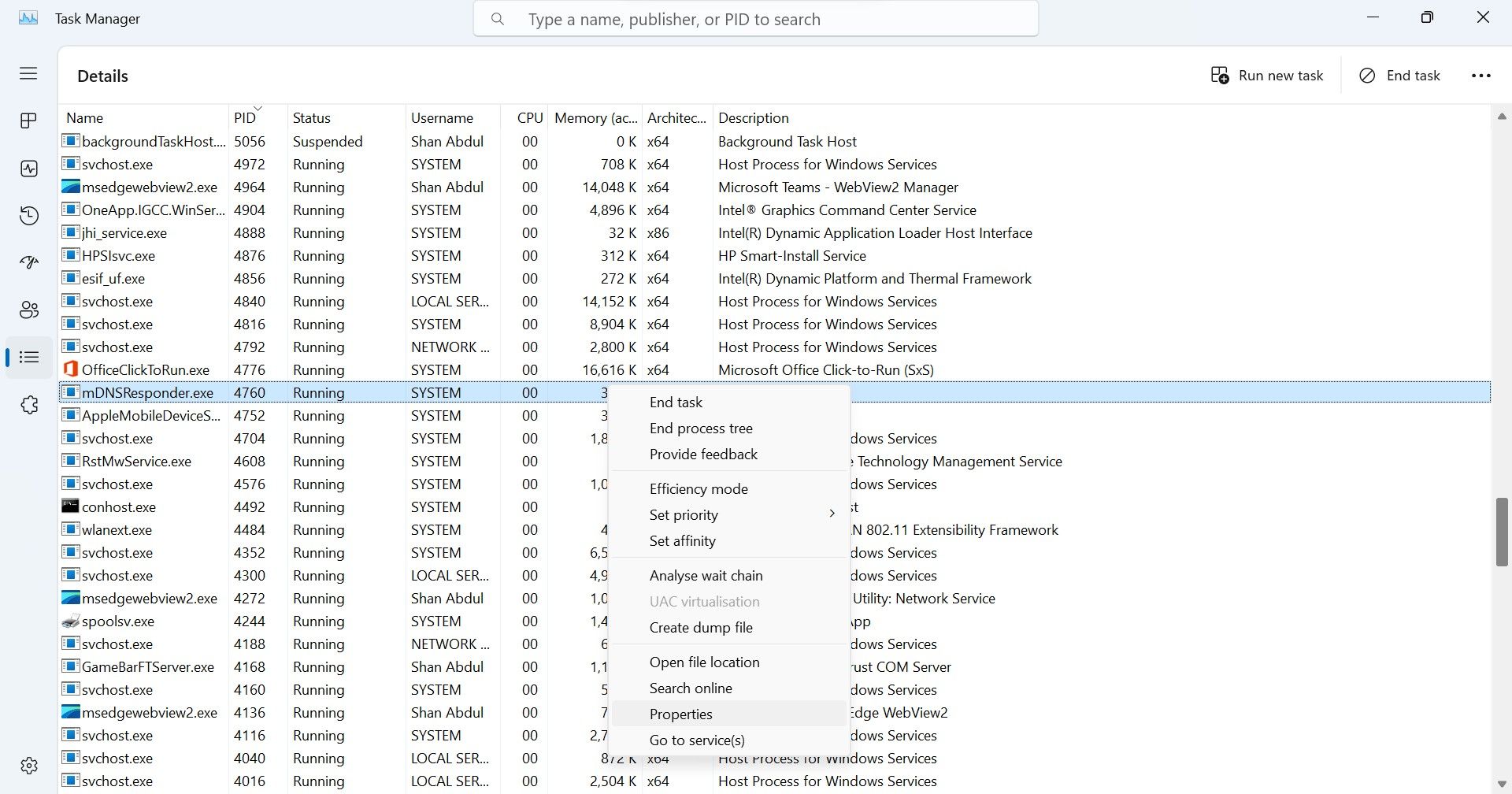

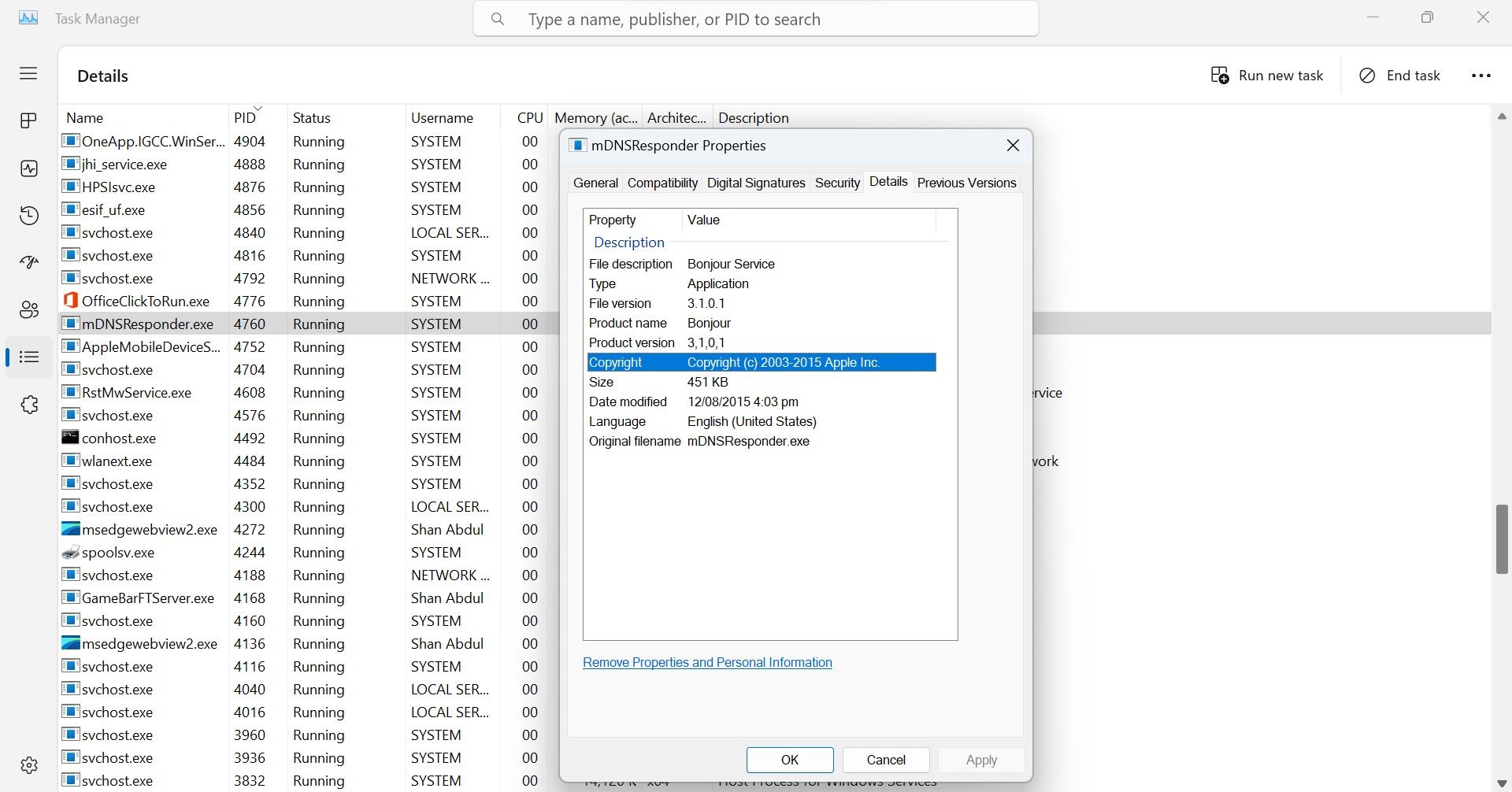

اگر این فرآیند متعلق به یک سرویس شخص ثالث است که اغلب از آن استفاده می کنید، نیازی به بستن آن ندارید. با این حال، همچنان باید بررسی کنید که این فرآیند متعلق به شرکتی است که شما فکر میکنید، زیرا یک هکر میتواند فرآیندهای مخرب خود را تحت پوشش یک مخرب پنهان کند. بنابراین، روی فرآیند مشکوک کلیک راست کرده و Properties را انتخاب کنید.

سپس، برای اطلاعات بیشتر در مورد فرآیند، به برگه جزئیات بروید.

اگر هر گونه اختلاف در جزئیات فرآیند وجود دارد یا خود فرآیند مشکوک به نظر می رسد، بهتر است برنامه مرتبط را حذف کنید.

4. هر گونه برنامه مشکوک را حذف کنید

برای شناسایی و حذف برنامه های مخرب پشت این فرآیندهای مشکوک، مراحل زیر را دنبال کنید:

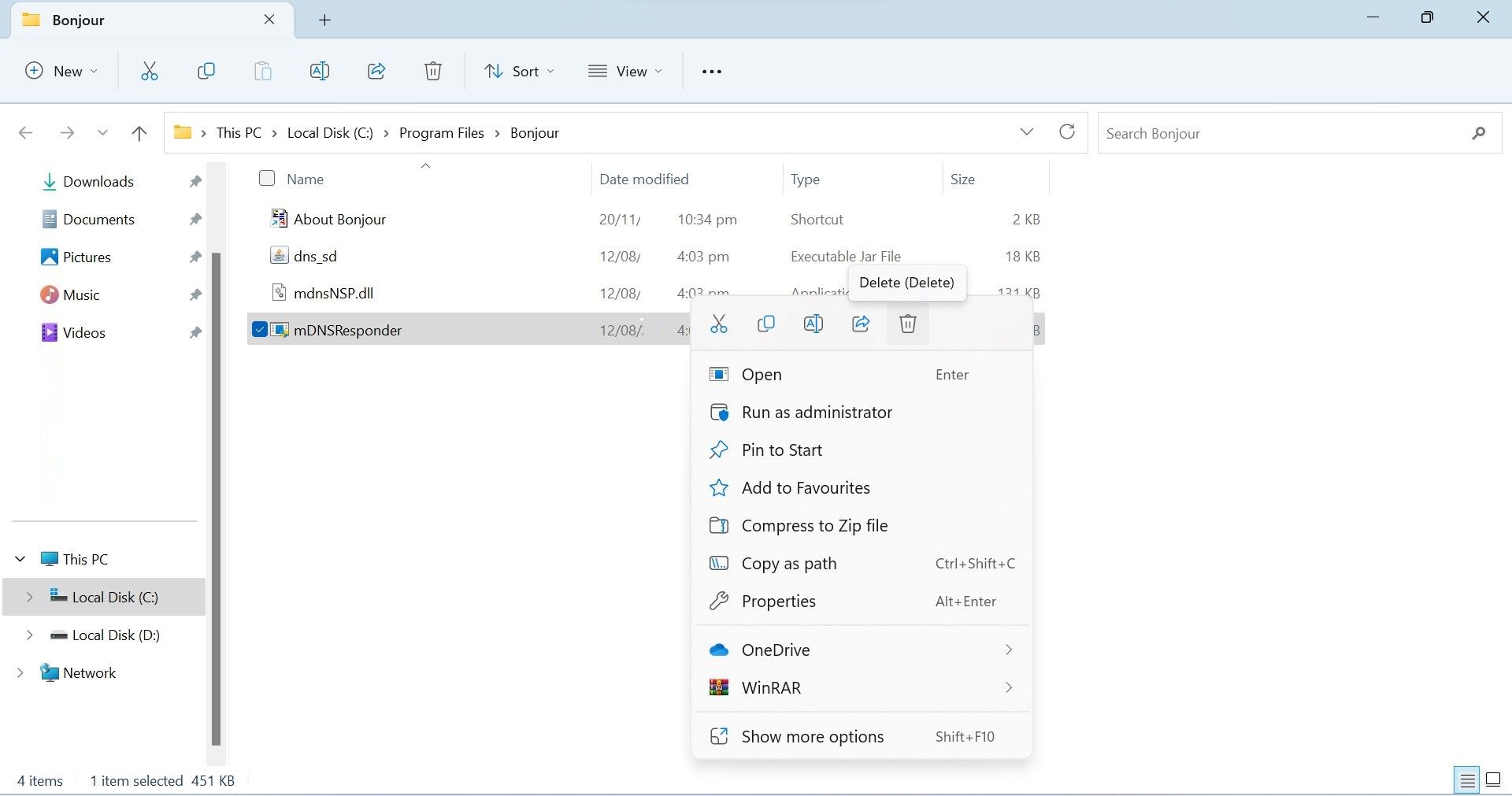

- روی فرآیند سایه کلیک راست کرده و Open file location را انتخاب کنید.

- یک بار دیگر، مطمئن شوید که فایل با ویندوز یا هر برنامه مهم دیگری مرتبط نیست.

- اگر مطمئن هستید که بدافزار است، روی آن کلیک راست کرده و آن را حذف کنید.

5. در صورت لزوم از کمک حرفه ای استفاده کنید

امیدواریم پیروی از روند فوق به شما کمک کند تا برنامه مخرب را شناسایی و حذف کنید و در نتیجه از جاسوسی یا سرقت اطلاعات شخصی شما توسط هکرها جلوگیری کنید.

با این حال، باید توجه داشته باشید که هکرها می توانند بدافزار خود را با برنامه نویسی به این طریق از خروجی netstat پنهان کنند. به همین ترتیب، آنها می توانند برنامه را کدنویسی کنند تا در Task Manager ظاهر نشود. مشاهده نشدن اتصالات مشکوک در خروجی netstat یا پیدا نکردن فرآیند مشکوک در Task Manager به این معنی نیست که دستگاه شما ایمن است.

بنابراین، اگر نشانههایی از دستگاه هک شده در سیستم خود مشاهده کردید، مانند مصرف بالای منابع در Task Manager، کند شدن سرعت سیستم، نصب برنامههای ناشناخته، خاموش شدن مکرر Windows Defender، ایجاد حسابهای کاربری جدید مشکوک و موارد مشابه، باید با یک متخصص مشورت کنید فقط در این صورت می توانید مطمئن شوید که دستگاه شما کاملاً ایمن است.

اجازه ندهید هکرها برای مدت طولانی از شما جاسوسی کنند

مایکروسافت به طور مداوم سیستم عامل ویندوز را برای ایمن تر کردن آن به روز می کند، اما هکرها همچنان نقاط ضعف را پیدا کرده و دستگاه های ویندوز را هک می کنند. امیدواریم راهنمای ما به شما کمک کند تا شناسایی کنید که آیا هر هکر مشکوکی فعالیت شما را زیر نظر دارد یا خیر. اگر نکات را به درستی دنبال کنید، می توانید برنامه مشکوک را حذف کرده و اتصال به سرور هکر را قطع کنید.

اگر هنوز مشکوک هستید و نمیخواهید اطلاعات ارزشمند خود را به خطر بیندازید، باید به دنبال کمک حرفهای باشید.